โดย

พันเอก ดร. เศรษฐพงค์ มะลิสุวรรณ

ประธานกรรมการกิจการโทรคมนาคม และรองประธาน กสทช.

[email protected]

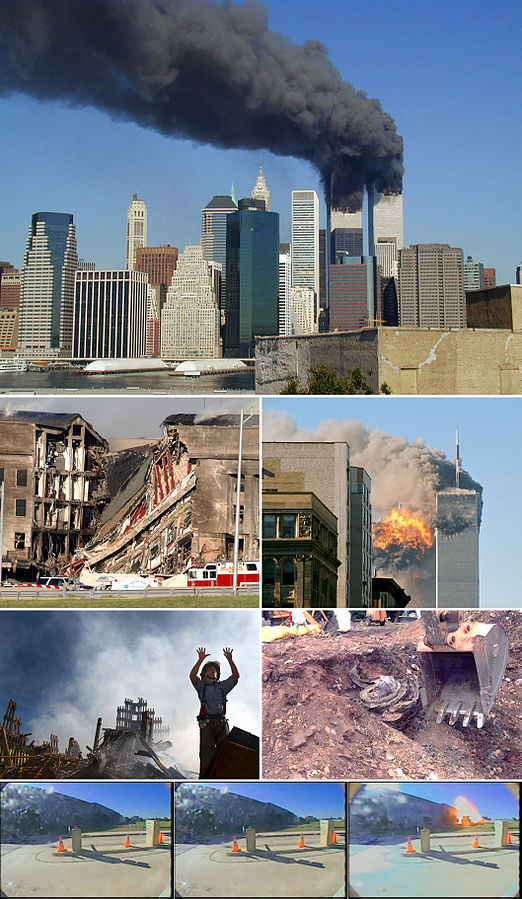

หลังจากเหตุการณ์โจมตีจากผู้ก่อการร้ายในเหตุการ September 11, 2001 หรือที่เรียกสั้นๆว่า 9/11 ทำให้ยักษ์ใหญ่ของโลกอย่างสหรัฐอเมริกา ต้องล้มคลื่นแบบหมดรูป จนต้องกลับมาทบทวนบทเรียนในการวางยุทธศาสตร์ด้านความมั่นคงของชาติใหม่ทั้งหมด

หลังจาก 9/11 ไม่นาน สภาด้านความมั่นคงและคณะกรรมการของรัฐที่เกี่ยวข้องกับการข่าวกรองของสหรัฐฯ (Senate Select Committee on Intelligence และ House Permanent Select Committee on Intelligence) ได้ทำการตรวจสอบระบบข่าวกรองของประเทศทั้งระบบว่าทำไม ระบบการข่าวกรองจึงไม่มีการแจ้งเตือนที่ชัดเจนว่าจะเกิดเหตุการณ์ที่รุนแรงดังกล่าว จนทำให้สหรัฐฯ เสียหน้า เสียหายอย่างร้ายแรงทั้งทางด้านเศรษฐกิจ สังคม และความมั่นคงของชาติ จนไม่สามารถรับได้

ในเดือนธันวาคม 2002 ได้มีการสรุปผลการตรวจสอบด้วยเอกสารหนาถึง 832 หน้า ซึ่งได้ระบุไว้ว่า ขาดการประสานงานและขาดการแลกเปลี่ยนข่าวกรองระหว่างหน่วยงาน FBI และ CIA ทั้งๆที่ ทั้งสองหน่วยงานก็รับทราบถึงการเคลื่อนไหวของกลุ่มผู้ก่อการร้ายกลุ่มนี้จากข้อมูลระบบสารสนเทศและการสื่อสารจากบางหน่วยงานในช่วงเดือนกรกฎาคม 2001 ก่อนการ attack ประมาณ 1-2 เดือน รวมทั้งข้อมูลการติดต่อสื่อสารระหว่างกลุ่มผู้ก่อการร้ายก็เป็นสิ่งบอกเหตุ แต่ก็ไม่ได้ทำให้ทั้งสองหน่วยงานนำมาวิเคราะห์อย่างจริงจัง

จนทำให้นับตั้งแต่บัดนั้นมา สหรัฐฯ เปลี่ยนวิธีคิดในด้านยุทธศาสตร์ความมั่นคงของชาติใหม่หมด และยกเครื่องระบบงานด้านความมั่นคงทั้งหมด จนไปถึงการร่างยุทธศาสตร์ด้านความมั่นคงปลอดภัยไซเบอร์ขึ้น เพราะได้เห็นแล้วว่าข่าวสารที่วิ่งอยู่ในโลกส่วนใหญ่วิ่งอยู่ในระบบ Cyber Space ทั้งสิ้น

ในวันที่ 12 ก.พ. 2013 ประธานาธิปดีโอบามาได้มีคำสั่ง Executive Order (EO) 13636, “Improving Critical Infrastructure Cybersecurity.” เพื่อให้มีการริเริ่มการพัฒนาความมั่นคงปลอดภัยไซเบอร์ให้กับโครงสร้างพื้นฐานสำคัญ (Critical Infrastructure) ของประเทศ โดยให้สถาบันมาตรฐานทางเทคโนโลยี (National Institute of Standards and Technology; NIST) ร่วมมือกับภาคเอกชนทำการร่างกรอบความคิดด้านความมั่นคงปลอดภัยไซเบอร์ (Cybersecurity Framework) ด้วยการใช้หลักการจัดการความเสี่ยง (Risk-based approach) เพื่อเป็นแนวทางมาตรฐานให้แก่องค์กรต่างๆในการจัดการความเสี่ยงด้านความมั่นคงปลอดภัยไซเบอร์ (Cybersecurity risk)

ในช่วงเดือนกุมภาพันธ์ 2014 ได้มีการจัด Workshop ทั่วประเทศโดย NIST ได้รับข้อมูลที่เป็นประโยชน์จากภาคอุตสาหกรรมซึ่งมีความสมัครใจในการเข้าร่วมให้ข้อมูล จนทำให้ NIST สามารถที่จะดำเนินการร่าง “Framework for Improving Critical Infrastructure Cybersecurity” ด้วยความสำเร็จ ซึ่งร่างดังกลาวได้เขียนด้วยภาษาที่ง่ายแก่ความเข้าใจ ทำให้การสื่อสารระหว่างกลุ่มคนที่มีพื้นด้านเทคโนโลยีสารสนเทศ สามารถสื่อสารกับกลุ่มบุคคลด้านบริหารจัดการและด้านธุรกิจได้อย่างดี โดย Framework ดังกล่าวประกอบด้วย 3 ส่วนหลักคือ Core, Implementation Tiers และ Framework Profiles (ผู้เขียนจะนำเสนอรายละเอียดในโอกาสหน้า)

เป้าหมายหลักของ Framework นี้คือ เป็นเครื่องมือที่มีประสิทธิภาพที่จะส่งเสริมสนับสนุนให้มีการแลกเปลี่ยนความคิดเห็น แลกเปลี่ยนข่าวสารด้าน Cybersecurity ซึ่ง Department of Homeland Security (DHS) ของสหรัฐฯ มีบทบาทสำคัญในการเป็นผู้นำ “Cyber Neighbourhood Watch” ใช้เป็นเครื่องมือเพื่อให้ความรู้และแลกเปลี่ยนร่วมใช้ข้อมูลข่าวสารกับหน่วยงานที่รับผิดชอบ Critical Infrastructure และหน่วยงานด้านกิจการสาธารณะ นั่นก็คือการที่ทำให้ทุกภาคส่วนไปจนถึงประชาชนทุกคนเข้ามามีส่วนร่วมในการรับผิดชอบ (Responsible cyber citizens) และยิ่งไปกว่านั้น DHS ยังต้องสร้างความร่วมมือกับนานาชาติเพื่อสร้างเครือข่ายและเพิ่มศักยภาพในด้าน Cybersecurity อย่างเข้มแข็งอีกด้วย

สหรัฐฯ จำเป็นต้องปรับปรุงและพัฒนากฎหมายที่เกี่ยวข้องกับข้อมูลข่าวสาร เพื่อให้หาข่าวกรองได้ดีขึ้น

และเนื่องจากการดำเนินงานด้านการข่าวกรองได้ถูกยกเครื่อง ทำให้สหรัฐฯ จำเป็นต้องปรับปรุงและพัฒนากฎหมายที่เกี่ยวข้องกับข้อมูลข่าวสาร และการแลกเปลี่ยนข้อมูลข่าวสาร จึงทำให้ในช่วงเดือนเมษายน 2558 สภาคองเกรสของสหรัฐฯได้มีการผ่านกฎหมายเกี่ยวกับการต่อต้านการโจมตีไซเบอร์ จำนวน 2 ฉบับ และเพิ่งผ่านอีก 1 ฉบับสดๆร้อนๆ เมื่อปลายเดือนตุลาคมที่ผ่านมานี้เอง เรียงตามลำดับดังนี้

- H.R. 1560, the Protecting Cyber Networks Act (PCNA)

- H.R. 1731, the National Cybersecurity Protection Advancement Act of 2015 (NCPAA)

- H.R. 1735, the National Defense Authorization Act ซึ่งเป็นการปรับปรุงขึ้นมาจากร่าง กฎหมาย CISA Cybersecurity Information Sharing Act

กฎหมาย PCNA, NCPAA และ CISA ทั้งสามฉบับเน้นในเรื่องการแชร์ข้อมูลระหว่างภาคเอกชนด้วยกันและการแชร์ข้อมูลระหว่างภาคเอกชนกับภาครัฐด้วย

- NCPAA ถูกออกมาโดยอาศัยฐานของกฎหมาย Homeland Security Act 2002

- PCNA ถูกออกมาโดยอาศัยฐานของกฎหมาย National Security Act 1947

- CISA ออกมาเพื่อช่วยสนับสนุนบทบาทของกระทรวง Homeland Security และหน่วยงานด้านข่าวกรองและความมั่นคงของประเทศ

จะเห็นได้อย่างชัดเจนว่าแนวทางการดำเนินการของสหรัฐฯ ในเรื่อง Cybersecurity นั้น มุ่งเน้นการเชื่อมโยงความร่วมมือกับทุกภาคส่วนทั้งภายในประเทศและกับนานาประเทศทั่วโลก เพราะสหรัฐฯเชื่อว่าการข่าวกรองที่ดีที่สุดคือการสร้างขีดความสามารถในการแจ้งเตือนตรวจจับในทุกจุดของโลก และจะไม่ใช้กลไกรัฐเป็นผู้ควบคุมทุกอย่าง

อย่างไรก็ตามหากศึกษาการดำเนินการของจีนหรือรัสเซียจะพบว่า การดำเนินการส่วนใหญ่จะควบคุมโดยรัฐ และจะมีส่วนที่เชื่อมโยงความร่วมมือเฉพาะประเทศที่เป็นพันธมิตรที่ชัดเจนเท่านั้น ดังนั้นผู้เขียนได้เพียงแต่ให้ข้อเสนอแนะในกรณีของประเทศไทย ให้เลือกเดินทางสายกลางในการดำเนินการด้านยุทธศาสตร์ความมั่นคงปลอดภัยไซเบอร์ โดยผสมผสานนำข้อดีของแต่ละประเทศมาประยุกต์ใช้ให้เหมาะสมกับรูปแบบการปกครอง วัฒนธรรม และขีดความสามารถของประเทศไทยต่อไป โดยผู้เขียนจะนำเสนอในบทความต่อๆไป

ในส่วนของการดำเนินการขั้นตอนเพื่อร่างยุทธศาสตร์ ในระดับชาติและระดับกองทัพ เราอาจนำเอา ITU National Cybersecurity Guideline ตามแหล่งอ้างอิงท้ายบทความนี้ มาประยุกต์ใช้ให้เหมาะกับบริบทของประเทศไทยต่อไป

แหล่งข้อมูลเพื่อการศึกษาเพิ่มเติม

- Executive Order 13636 of February 12, 2013, Improving critical Infrastructure Cybersecurity

- The National Institute of Technology and Standards (NIST) “Framework for Improving Critical Infrastructure Cybersecurity version 1.0”, February 12, 2014

- ITU National Cybersecurity Guideline

- บทความไทยด้าน Cybersecurity

เกี่ยวกับผู้เขียน

Col. Settapong Malisuwan

Ph.D. in Telecom. Engineering

D.Phil. (candidate) in Cybersecurity Strategy and Management

MS. in Mobile Communication

MS. in Telecom. Engineering

BS. in Electrical Engineering

Cert. in National Security (Anti-terrorism program)

Cert. in National Security (Defense Resource Management)

Cert. in National Security (Streamlining Gov.)

Cert. in Spectrum Management