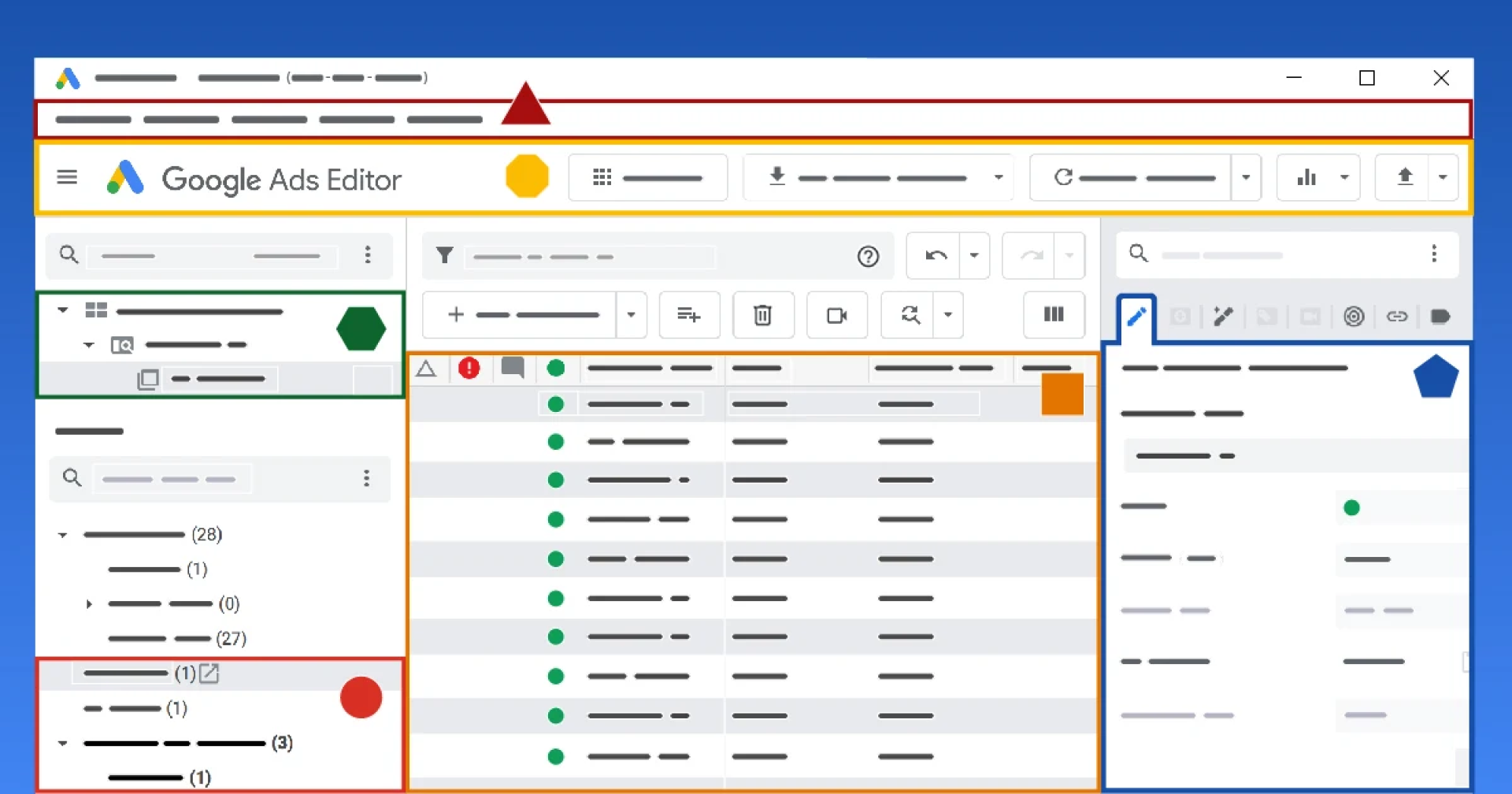

เว็บไซต์ BleepingComputer พบว่าแฮกเกอร์สร้างเว็บไซต์ปลอมที่แฝงมัลแวร์เอาไว้ขึ้นมา และจ่ายเงินโฆษณาผ่าน Google Ads ให้เว็บไซต์เหล่านี้ขึ้นไปอยู่ในผลการค้นหาแรก ๆ บนเสิร์ชเอนจินของ Google

เว็บไซต์เหล่านี้มักเอาการแจกซอฟต์แวร์ฟรีมาล่อลวงให้ผู้ใช้งานดาวน์โหลดมัลแวร์เข้าไปยังอุปกรณ์ของตัวเอง

หนึ่งในตัวอย่างสำคัญคือเว็บไซต์ปลอมที่อ้างว่าแจก Rufus เครื่องมือสร้างแฟลชไดรฟ์ฟรี โดยพบว่าแฮกเกอร์ได้จดทะเบียนโดเมนที่มีชื่อ URL คล้ายกับเว็บไซต์ของจริงมาก หน้าตาก็แทบจะถอดกันมาแบบเป๊ะ ๆ แต่มีการเพิ่มความน่าสนใจของซอฟต์แวร์ที่มีให้ดาวน์โหลดว่าเป็นตัวระดับสูงที่ใช้งานได้มากกว่าแบบปกติ แม้ว่าความจริงแล้ว Rufus จะมีไม่มีเวอร์ชันระดับสูงก็ตามที

หลังจากที่ผู้ใช้งานลองกดดาวน์โหลด Rufus แล้ว เว็บไซต์ปลอมจะพาไปยังบริการส่งไฟล์ ซึ่งเป็นวิธีที่จะเล็ดลอดการตรวจจับของเครื่องมือต้านไวรัส

อีกตัวอย่างของซอฟต์แวร์ที่แฮกเกอร์นำมาใช้หลอกคือ Noteppad++ ซอฟต์แวร์ปรับแต่งข้อความและซอร์สโค้ด ซึ่งก็ใช้วิธีเดียวกันคือสร้างโดเมนที่มีชื่อคล้ายกับเว็บไซต์ของจริง วิธีการนี้มีชื่อเรียกว่า Typosquatting

วิลล์ ดอร์แมนน์ (Will Dormann) นักวิจัยด้านไซเบอร์พบว่าตัว Notepad++ ปลอมเดียวกันนี้ถูกพบในหลาย URL ซึ่งทุกไฟล์ถูก Virus Total ตรวจพบว่าอันตรายทั้งสิ้น

จนถึงตอนนี้ ซอฟต์แวร์ปลอมที่ Bleeping Computer และเหล่าผู้เชี่ยวชาญพบบนเว็บไซต์ปลอมที่ดันผ่าน Google Ads ได้แก่ 7-Zip, Blender 3D, Capcut, CCleaner, Notepad++, OBS, Rufus, VirtualBox, VLC Media Player, WinRAR และ Putty

นี่อาจแสดงว่าเหล่าแฮกเกอร์เงินหนาพอที่จะชนะการประมูลพื้นที่โฆษณาเหนือนักพัฒนาตัวจริงจนทำให้โฆษณาของมิจฉาชีพเหล่านี้แซงขึ้นไปอยู่สูงสุด ตัวอย่างเช่นกรณีของเว็บไซต์ CCleaner ของจริงที่โดนเว็บปลอมที่แฝงมัลแวร์เบียดขึ้นไปอยู่ที่ 1 ของ Google Ads

เจอมัน เฟอร์นันเดซ (Germán Fernández) จากบริษัท CronUP เผยว่ามีโดเมนอย่างน้อย 70 โดเมนที่หลอกให้ดาวน์โหลดมัลแวร์ผ่านการโปรโมตบน Google Ads

นอกจากนี้ ดอร์แมนน์ยังพบว่าซอฟต์แวร์ปลอมเหล่านี้ยังมีการใส่ลายเซ็นด้านความมั่นคงปลอดภัยปลอมจากบริษัทด้านไซเบอร์ชื่อดังอย่าง Bitdefender ด้วย

BleepingComputer พบว่าซอฟต์แวร์ปลอมจากเว็บไซต์เลียนแบบเป็นอันตรายมาก หลายตัวแฝงมัลแวร์ขโมยข้อมูลอย่าง RedLine และ Vidar เอาไว้ บางตัวก็แฝงไว้ด้วยโทรจัน SectoRAT ที่เข้าควบคุมอุปกรณ์เหยื่อจากระยะไกล

สำนักงานสืบสวนกลางของสหรัฐฯ (FBI) ก็เคยออกมาเตือนเกี่ยวกับกรณีนี้ โดยระบุว่ามีโฆษณาที่ปรากฎในด้านบนสุดของผลการค้นหาบน Google ที่พยายามปลอมตัวเป็นเว็บไซต์ของบริษัทที่มีอยู่จริง

หนึ่งในคนที่ตกเป็นเหยื่อของขบวนการเว็บไซต์ปลอมคือ Alex อินฟลูเอนเซอร์ด้านคริปโทเคอร์เรนซีชื่อดังที่เผลอไปดาวน์โหลดไฟล์ Open Broadcaster Software (OBS) มาจากเว็บไซต์ปลอมที่ขึ้นอยู่ในรูปแบบโฆษณาของผลการค้นหาบน Google

แม้ว่าตอนแรกที่เปิดใช้งานไฟล์ EXE ที่ดาวน์โหลดมาจะไม่มีอะไรเกิดขึ้น แต่หลังจากนั้นไม่นาน บัญชี Twitter, Gmail, Substack และ Discord ก็ถูกแฮก รวมถึงเงินคริปโทที่อยู่ในครอบครองก็ถูกขโมยไปด้วย โดยเชื่อว่าเป็นเพราะไฟล์ที่ดาวน์โหลดมาแฝงมัลแวร์ขโมยข้อมูลเอาไว้

ทั้งนี้ BleepingComputer ได้ส่งผลการค้นพบบางส่วนให้ Google ซึ่งได้รับคำตอบว่าบริษัทมีนโยบายป้องกันการลอกเลียนแบบเครื่องหมายการค้าอยู่แล้ว ปกติยังได้มีการพิจารณาความถูกต้องของโฆษณาอยู่อย่างสม่ำเสมอด้วย

แต่ทางบริษัทก็จะไปตรวจสอบโฆษณาและเว็บไซต์ที่ละเมิดนโยบายของบริษัทเพิ่มอีก เพื่อดำเนินการในส่วนที่เกี่ยวข้องต่อไป โดยขณะนี้ได้ลบโฆษณาปลอมที่ BleepingComputer รายงานเข้าไปเรียบร้อยแล้ว

สำหรับวิธีการป้องกันตัวเองนั้น BleepingComputer แนะนำว่าผู้ใช้งานควรตรวจสอบ URL ของเว็บไซต์ที่เข้าไปดาวน์โหลดซอฟต์แวร์ให้รอบคอบ และควรใช้ส่วนเสริมดักโฆษณา (ad-blocker) บนเบราว์เซอร์ ซึ่งจะช่วยขัดขวางการแสดงผลของโฆษณาบน Google ก็น่าจะช่วยเพิ่มความปลอดภัยให้มากพอสมควร

ที่มา BleepingComputer

พิสูจน์อักษร : สุชยา เกษจำรัส