DNS อาจเป็นองค์ประกอบพื้นฐานของเครือข่ายที่เราอาจจะหลงลืมไปแล้ว เพราะหน้าที่ของมันดูเรียบง่ายกว่าองค์ประกอบอื่นๆ ในเครือข่าย แต่ด้วยความที่มันแสนจะ Low Profile นี้แหละครับ มันเลยตกเป็นเป้าโจมตีทางไซเบอร์ได้ง่ายๆ แบไต๋จึงขอนำข้อมูลที่ได้รับจาก Infoblox บริษัทผู้เชี่ยวชาญเรื่อง DDI (DNS, DHCP, IP address management) มาเล่าให้ฟังว่า DNS ตกเป็นเป้าโจมตีได้อย่างไร

พื้นฐานของ DNS พื้นฐานของระบบเครือข่าย

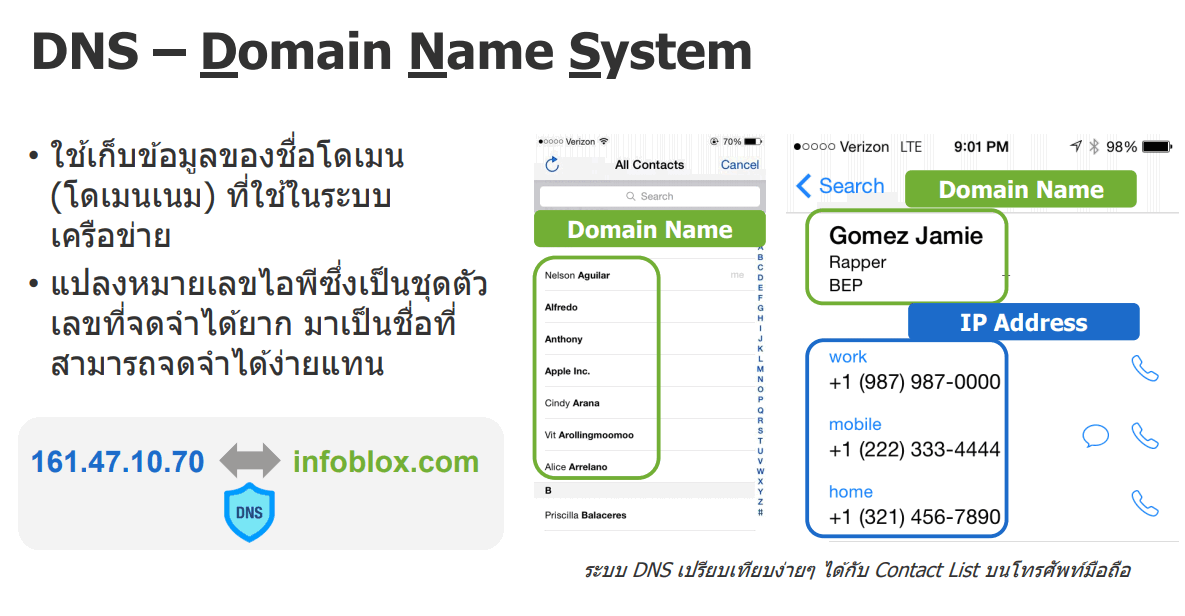

ใครที่รู้เรื่องคอมพิวเตอร์บ้าง น่าจะรู้จัก DNS หรือ Domain Name System กันบ้างนะครับ DNS คือพื้นฐานที่สำคัญมากของเครือข่าย หน้าที่หลักของมันคือแปลงชื่อเว็บหรือ URL ต่างๆ ที่คนจำได้ให้เป็น IP Address ที่ระบบคอมพิวเตอร์เข้าใจ เช่นเมื่อเราเข้า beartai.com ระบบคอมพิวเตอร์ก็จะไปถาม DNS Server จนรู้ว่าแบไต๋ใช้ IP Address: 103.20.204.78 เพื่อติดต่อเข้าไปขอข้อมูลครับ

ซึ่ง DNS Server นั้นจะทำงานตลอดเวลานะครับ ไม่ใช่แค่ตอนที่เราพิมพ์ชื่อเว็บเพื่อเข้าเว็บอย่างเดียว แต่ทุกกรณีที่มีการอ้างอิงข้อมูลบนเครือข่ายผ่านระบบ URL ไม่ว่าหน้าเว็บนั้นจะเรียกรูปจากบริการอื่นๆ หรือดึงวิดีโอจากเว็บอื่น DNS Server ก็ต้องแปลง URL ให้เป็น IP Address เสมอ เจ้า DNS จึงเหมือนเป็นดัชนีที่กุมความเป็นความตายของอินเทอร์เน็ตไว้ ถ้าเซิร์ฟเวอร์ตัวนี้ล่มไป เราก็ไม่สามารถเข้าถึงข้อมูลต่างๆ ในอินเทอร์เน็ตได้ เว้นแต่เราจะจำ IP Address ของทุกอย่างได้ครับ

DNS Hijacking การโจมตีสุดอันตรายสำหรับผู้ใช้

เรารู้ไปแล้วว่าหน้าที่ของ DNS คือเปลี่ยนชื่อ URL ให้เป็น IP Address เพื่อเชื่อมโยงข้อมูลกันได้ แล้วถ้า DNS Server ทำงานผิดปกติ แทนที่จะส่ง IP ของเว็บที่ถูกต้องมาให้ แต่ดันส่งเว็บของแฮกเกอร์ที่ทำหน้าตาเหมือนเว็บต้นฉบับมา เมื่อนั้นข้อมูลส่วนตัวของผู้ใช้ก็จะหลุดออกไป และนี่คือ DNS Hijacking ครับ

DNS Hijacking นั้นทำได้หลายวิธี เช่น

- คอมพิวเตอร์ของผู้ใช้ติดมัลแวร์ที่แอบเข้าไปแก้ไขค่า DNS Server ในระบบปฏิบัติการให้วิ่งไปที่เซิร์ฟเวอร์ของแฮกเกอร์ จะได้ส่งข้อมูล IP ผิดๆ มาให้ ถ้ากรณีนี้ทางป้องกันก็เหมือนการป้องกันไวรัส คือมีระบบรักษาความปลอดภัย มีโปรแกรมฆ่าไวรั

- DNS Server ของผู้ให้บริการโดนแฮกแล้วโดนเปลี่ยนค่าให้ส่งข้อมูล IP ผิดๆ ออกไป ทางนี้อาจจะป้องกันได้ด้วยการใช้ DNS ที่เชื่อถือได้ เช่น Public DNS ของ Google IP: 8.8.8.8 แทนครับ

มัลแวร์ใช้ DNS เป็นเครื่องมือในการส่งข้อมูลออกไป

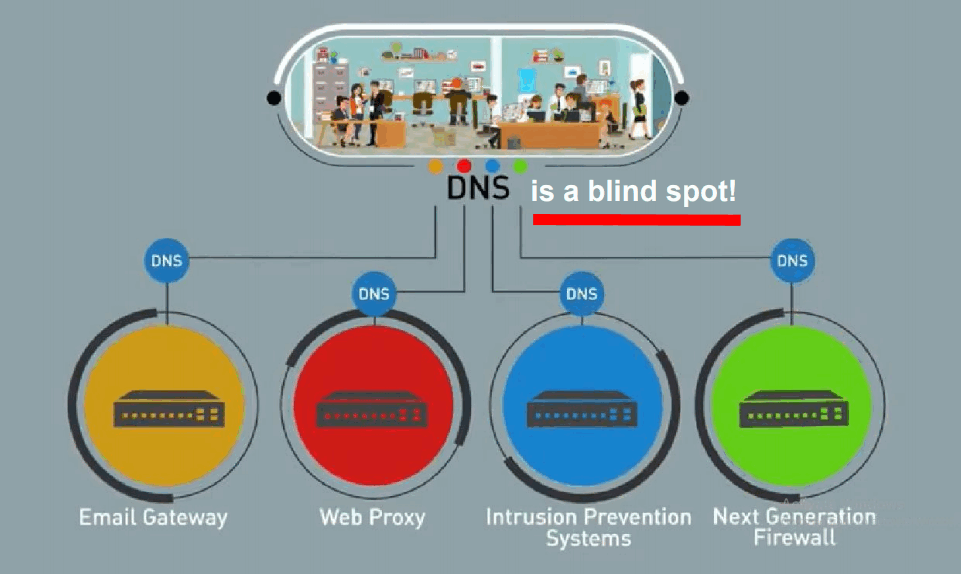

เทคนิคนี้เราอาจจะไม่คุ้นเคยเท่าไหร่ ซึ่งทีมงานแบไต๋ก็เพิ่งรู้จักเทคนิคนี้ก็ตอนที่ทีม Infoblox สาธิตให้ดูนี่แหละครับว่าแฮกเกอร์สามารถใช้ DNS เพื่อเป็นช่องทางสื่อสารที่คาดไม่ถึงออกไปได้จริงๆ คิดถึงภาพองค์กรที่มีซอฟต์แวร์ป้องกันแน่นหนา มี Firewall มีตัวกันมัลแวร์ต่างๆ ข้อมูลความลับต่างๆ ก็ไม่สามารถถูกส่งออกไปนอกองค์กรได้เพราะโดนบล็อกอยู่ แต่แฮกเกอร์ก็หัวใสพอที่เข้ารหัสข้อมูลเป็น URL แล้วส่งไปให้ DNS Server ส่งต่อไปยังโลกภายนอกได้!

ซึ่งกระบวนการคร่าวๆ เป็นดังนี้ครับ

- คอมพิวเตอร์ติดมัลแวร์ก่อน

- มัลแวร์แปลงข้อมูลที่เป็นความลับให้ส่งผ่าน DNS ได้ เช่นไฟล์เอกสารในเครื่องถูกแปลงเป็นรหัสแล้วส่งออกไป (อักษรที่อ่านไม่ออกหน้าชื่อโดเมลคือข้อมูลที่แปลงออกมาเป็นโค้ดให้ส่งได้)

- 2r5jkldfsj0234sfmd-934.hackerserver.com

- asdf0345ukfg90q345m.hackerserver.com

- adsfkgj0235uadksf9-f.hackerserver.com

- ยาวไปเรื่อยๆ อาจจะเป็นร้อยเป็นพัน Request ไปที่ DNS

- DNS ไม่รู้ตัวว่ากำลังส่งข้อมูลลับของบริษัทออกไป จึงประมวลผล แล้วส่งไปที่เซิร์ฟเวอร์ของแฮกเกอร์

- แฮกเกอร์ได้รับโค้ดที่มัลแวร์ส่งมาให้ แล้วนำมาประกอบร่างกลับมาเป็นข้อมูล

- Firewall ก็ไม่ทันรู้ว่านี่คือการโจรกรรมข้อมูล โปรแกรมฆ่าไวรัสก็ดักมัลแวร์ไม่ทัน ความเสียหายจึงเกิด

แล้วเราจะป้องกันได้อย่างไร

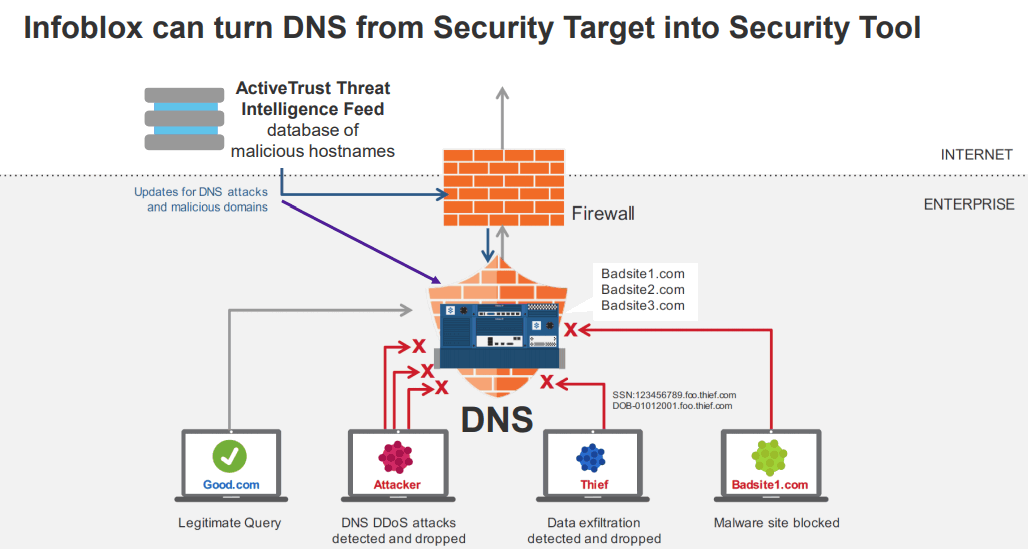

ถึงจุดนี้แหละครับที่ Infoblox เข้ามามีบทบาท คือโซลูชั่นของ Infoblox เกิดมาเพื่อแปลง DNS จากผู้ถูกกระทำ เป็นเครื่องมือของแฮกเกอร์มาโดยตลอด ให้กลายเป็นเครื่องมือตรวจจับภัยร้ายได้ ด้วย 2 วิธีการคือ

วิธีแรก ถ้าเป็นมัลแวร์ที่โลกโดนมาก่อนแล้ว ทีมวิจัยของ infoblox จะอัปเดทฐานข้อมูล url ที่ไม่ดีภายใน 2 ชั่วโมง ถ้ามีมัลแวร์จะเรียกหาเว็บที่ไม่ดี อยู่ในฐานข้อมูลของ infoblox ก็จะไม่ตอบ ip กลับไป มันก็เหมือนอินเทอร์เน็ตล่มสำหรับเว็บนั้น

วิธีที่สอง แต่ถ้าไม่เคยเจอมาก่อน AI ของ infoblox จะวิเคราะห์พฤติกรรมเพื่อบล็อกไว้ก่อน เช่น มีการ Query DNS จำนวนมาก ในเวลาสั้นๆ เป็น Query ที่ยาว ไม่เป็นคำในดิก ส่งไปที่โดเมนเดียวกัน ก็จะทดคะแนนวิเคราะห์ว่าเป็นภัยร้ายรึเปล่า ถ้าใช่ก็จะรีบตัดก่อนที่ข้อมูลจะถูกส่งไปจนครบ แถมตามหาได้ด้วยว่ามาจากเครื่องไหนในเครือข่าย

โดยเป้าหมายของ Infoblox คือเพื่อให้ขโมยข้อมูลไม่ได้ มัลแวร์ติดต่อ C&C (Command and Control) ไม่ได้ และปกป้องอุปกรณ์จากการใช้งานภายนอก (BYOD) โดยติดตั้งโปรแกรมช่วยปกป้องบนโน้ตบุ๊ก แต่โซลูชั่นสำหรับสมาร์ทโฟนยังพัฒนาอยู่ตอนนี้

บริการของ Infoblox

Infoblox นั้นให้บริการใน 2 รูปแบบคือเป็น Cloud DNS คิดค่าใช้จ่ายตามการใช้งานจริงๆ และแบบ On-premises ที่ติดตั้งในในระบบขององค์กรเลย ซึ่งก็จะเลือกเป็นแพลทการใช้งานได้

ซึ่งเมื่อเราถามว่าบริการปกป้องแบบนี้มันควรอยู่ใน ISP เลยรึเปล่า ผู้บริหารของ Infoblox ก็บอกว่าจริงๆ ISP ก็มีบริการแบบนี้ แต่อาจจะอยู่ในรูปของบริการเสริมที่คิดค่าใช้จ่ายเพิ่มเติมในการใช้ DNS ตัวพิเศษที่แจ้งเตือนสิ่งผิดปกติได้ ซึ่งหลายๆ ISP ก็ใช้โซลูชั่นของ Infoblox ในการบริการลูกค้าเช่นกัน