เวลาที่เราไปไหนต่อไหน มักจะได้พบเจอกับบริการอินเทอร์เน็ตไร้สาย หรือ Wi-Fi จากสถานที่ต่าง ๆ ที่เป็นสาธารณะให้เราได้ใช้งานกันฟรี ๆ เสมอ แต่ด้วย W-Fi ที่ฟรี นั่นหมายถึงการเปิดโอกาสให้แฮกเกอร์ที่ไหนก็ไม่รู้ เข้าถึง Wi-Fi ฟรีนั้นด้วย แล้วเราจะรู้ได้อย่างไรว่า Wi-Fi ฟรีเหล่านั้นจะปลอดภัย เรามาดูกันว่าแฮกเกอร์เหล่านี้สามารถขโมยข้อมูลเราผ่าน Wi-Fi ฟรีได้อย่างไรบ้าง !

ต่อไปนี้จะเป็น 5 วิธีที่แฮกเกอร์ใช้ในการขโมยข้อมูลส่วนตัว หรือแม้กระทั่งตัวตนบนโลกออนไลน์ของเราไปได้อย่างง่ายดายผ่าน Wi-Fi ฟรีที่เราใช้งาน และวิธีที่เราจะสามารถป้องกันตัวจากการถูกแฮกข้อมูลที่สำคัญเหล่านี้ไป

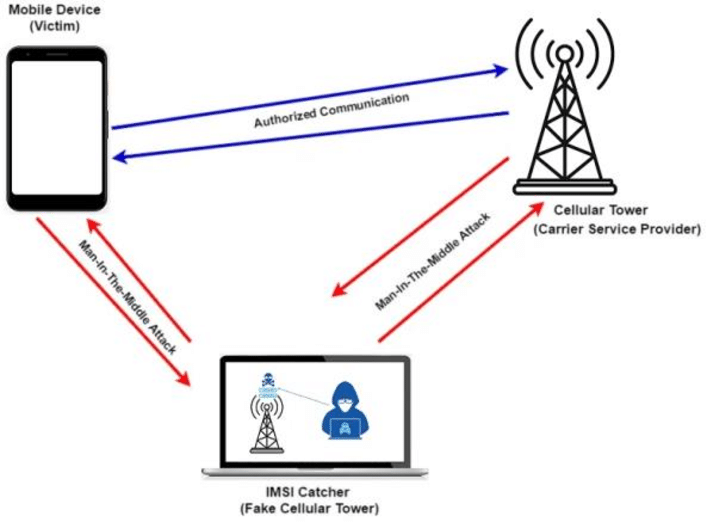

1. การโจมตีแบบ Man-In-The-Middle (MitM)

การโจมตีแบบ Man-In-The-Middle (MitM) คือการโจมตีทางไซเบอร์ โดยที่บุคคลภายนอกเข้ามาแทรกกลางการสื่อสารระหว่างผู้เข้าร่วมสองคน แทนที่จะแชร์ข้อมูลโดยตรงระหว่างเซิร์ฟเวอร์ (Server) และไคลเอนต์ (Client) การเชื่อมต่อนั้นจะถูกเข้ามาแทรกด้วยคนกลางแทน

แฮกเกอร์ที่เข้าถึงเครือข่ายแบบสาธารณะ ก็จะสามารถดักจับการรับส่งข้อมูลต่าง ๆ ได้ รวมถึงดักฟัง หรือแม้แต่ขัดขวางการสื่อสารระหว่างสองเครื่อง และขโมยข้อมูลส่วนตัวไปได้ การโจมตีแบบ MitM เป็นปัญหาด้านความปลอดภัยที่ร้ายแรงอย่างมากเลย

ใครก็ตามที่ใช้ Wi-Fi สาธารณะ ต่างก็มีความเสี่ยงเป็นพิเศษต่อการโจมตีของ MitM ทั้งนั้น เนื่องจากโดยทั่วไปข้อมูลที่ส่งไปนั้นจะไม่ได้รับการเข้ารหัส (Encrypt) จึงไม่ใช่แค่ฮอตสปอตที่เป็นสาธารณะเท่านั้น ข้อมูลของผู้ใช้เองก็เช่นกัน

แล้วเราจะป้องกันตนเองจากการโจมตีแบบ MitM ได้อย่างไร ?

แม้ว่า Wi-Fi ที่เป็นสาธารณะนั้นอาจจะไม่ถูกเข้ารหัสก็ตาม แต่เว็บไซต์ส่วนใหญ่ที่มีการใช้ข้อมูลที่ละเอียดอ่อนอย่างเช่น พาสเวิร์ด หรือข้อมูลเลขบัตรเครดิต ต่างก็ถูกเข้ารหัสแล้วทั้งสิ้น เช่น PayPal Shopee Lazada หรือกระทั่งโซเชียลมีเดียเช่น Facebook Twitter หรือ YouTube ทุกเว็บไซต์มีวิธีการเข้ารหัสของตัวเอง สังเกตได้จากการกดดูที่รูปกุญแจเวลาเข้าเว็บไซต์ หรือดูที่ลิงก์ของเว็บไซต์ ถ้าเกิดว่าเป็นลิงก์ที่เป็น ‘HTTPS’ นั่นแปลว่าเว็บไซต์นั้นมีการเข้ารหัสบ้างแล้ว (เว็บไซต์ของแบไต๋เองก็เข้ารหัสแล้วนะ !)

เบราว์เซอร์ส่วนใหญ่จะมีข้อความเตือนถ้าเข้าชมเว็บไซต์ที่ไม่ปลอดภัย ดังนั้นอย่าป้อนข้อมูลใด ๆ เข้าไป หากเห็นการแจ้งเตือนว่าเว็บไซต์ที่เราเข้าไปอาจจะไม่ใช่ของแท้ ไม่ว่าจะอยากเข้าไปดูลิงก์เหล่านั้นแค่ไหนก็ตาม

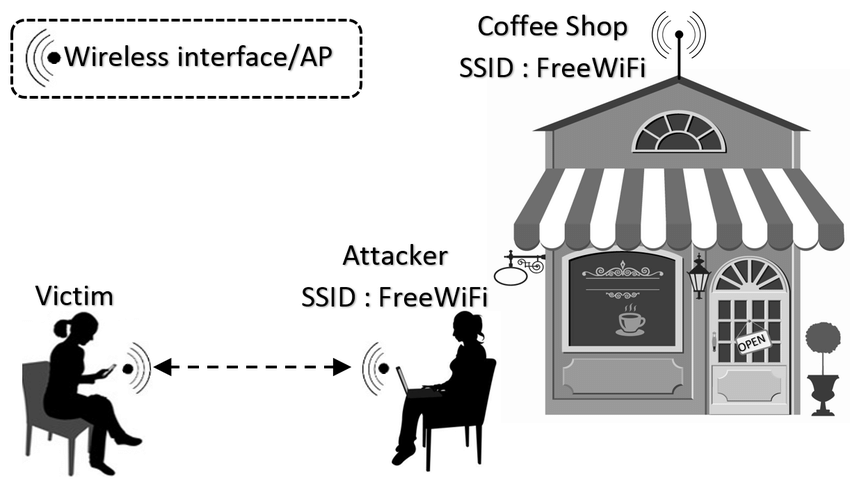

2. การเชื่อมต่อเข้าไปยังเครือข่าย Wi-Fi ปลอม (Evil Twins)

เครือข่าย Wi-Fi ปลอมนี้ที่จริงก็เป็น 1 ในวิธีการแฮกแบบ MitM เหมือนกัน เพียงแต่ว่านอกจากจะเป็นเทคนิคที่จะดักจับข้อมูลของผู้ใช้ระหว่างทาง แล้วยังจะข้ามระบบรักษาความปลอดภัยที่ฮอตสปอต Wi-Fi สาธารณะอาจมีอยู่แล้วด้วย

ซึ่ง Evil Twins (แฝดร้าย) นี้ก็ตามชื่อเลย เพราะว่ามันคือการตั้งค่า Access Point ใหม่ให้เหมือนกับชื่อเดิมที่มีอยู่แล้ว โดยจงใจให้ SSID (ชื่อ Wi-Fi ที่ใช้ระบุว่า Wi-Fi นั้น ๆ เป็นของเราหรือสถานที่สาธารณะต่าง ๆ) ชื่อเหมือนกันกับ SSID Wi-Fi สาธารณะอื่น ๆ เช่นถ้าร้านกาแฟตั้งชื่อ SSID ว่า CoffeeShop_WiFi แฮกเกอร์ก็จะตั้งชื่อ SSID ให้เหมือนกันเป๊ะ ๆ เพื่อหลอกให้คนกดเชื่อมต่อเข้าไป พอมีคนกดเชื่อมต่อเข้ามาใช้ WiFi กับกลายเป็นว่า ก็จะโดน แฮกเกอร์ มาดักจับเอาข้อมูลไป

นอกจากนี้ยังมีอีกหลายชื่อที่นิยมนำมาใช้ในการตั้งชื่อของ SSID เช่น home, dlink, linksys เป็นต้น โดยชื่อเหล่านี้ถูกตั้งค่ามากับเครื่องอุปกรณ์ (เราท์เตอร์) จากโรงงาน ทำให้คนที่ไม่ค่อยได้ระวัง หรือ คนที่ใช้งานบ่อยจะชิน ไม่ทันได้สังเกตและทำการเชื่อมต่อเข้าไป ก็จะถูกขโมยข้อมูลไปได้

จริง ๆ แล้วแฮกเกอร์สามารถปล่อยสัญญาณอินเทอร์เน็ตเหล่านี้ได้ง่ายมาก เพียงแค่มีอุปกรณ์ที่ปล่อยสัญญาณอินเทอร์เน็ตแบบ Wi-Fi ได้เท่านั้น (แล้วนั่นรวมถึงสมาร์ตโฟนด้วย) แล้วพูดสั้น ๆ ก็คือ ข้อมูลที่ไหลเข้า-ออกจาก Wi-Fi ปลอมนั้น ก็จะไหลเข้าไปยังแฮกเกอร์ด้วยเลย

แล้วเราจะป้องกันตนเองจาก Evil Twins ได้อย่างไร ?

วิธีการที่ได้ผลที่สุดที่จะป้องกันตัวเองจาก Evil Twins ได้ก็คือความระมัดระวังของเราเอง รวมไปถึงการสอบถามคนรอบข้างเรื่องนี้ อย่างเช่นถ้าเราอยู่ที่ร้านกาแฟ ร้านอาหาร สนามบิน หรือสถานที่สาธารณะอื่น ๆ ให้เราลองสอบถามพนักงาน หรือสตาฟที่อยู่แถวนั้นเรื่องนี้ดู

ถ้าเกิดแฮกเกอร์ปลอมสัญญาณเป็น SSID ของที่ทำงานที่เราทำอยู่ แนะนำให้ลองสอบถามผู้ดูแล หรือฝ่ายไอทีของทางบริษัทดู ในขณะเดียวกัน เราสามารถป้องกันตนเองเพิ่มได้ผ่านการเชื่อมต่อตัวเองเข้ากับ VPN (Virtual Private Network) ซึ่งจะทำให้การเชื่อมต่อของเราเข้ารหัสทั้งบนเว็บไซต์ และระดับผู้ใช้เอง ถ้าทำแบบนั้นต่อให้โดนขโมยข้อมูลไป ข้อมูลที่ได้ไปก็จะถูกเข้ารหัสและใช้การไม่ได้

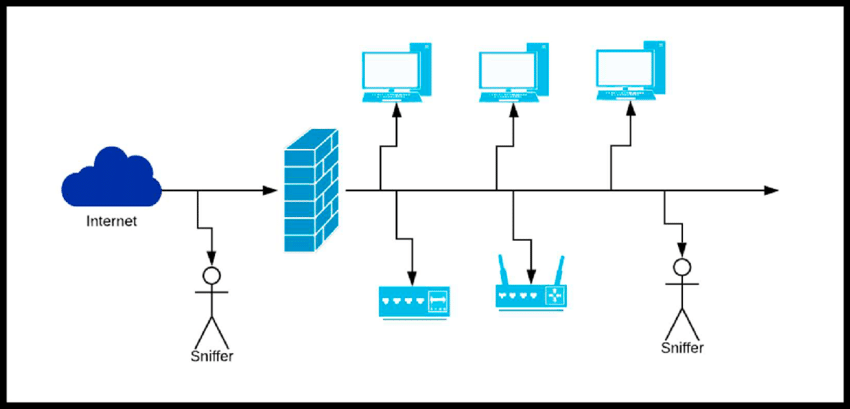

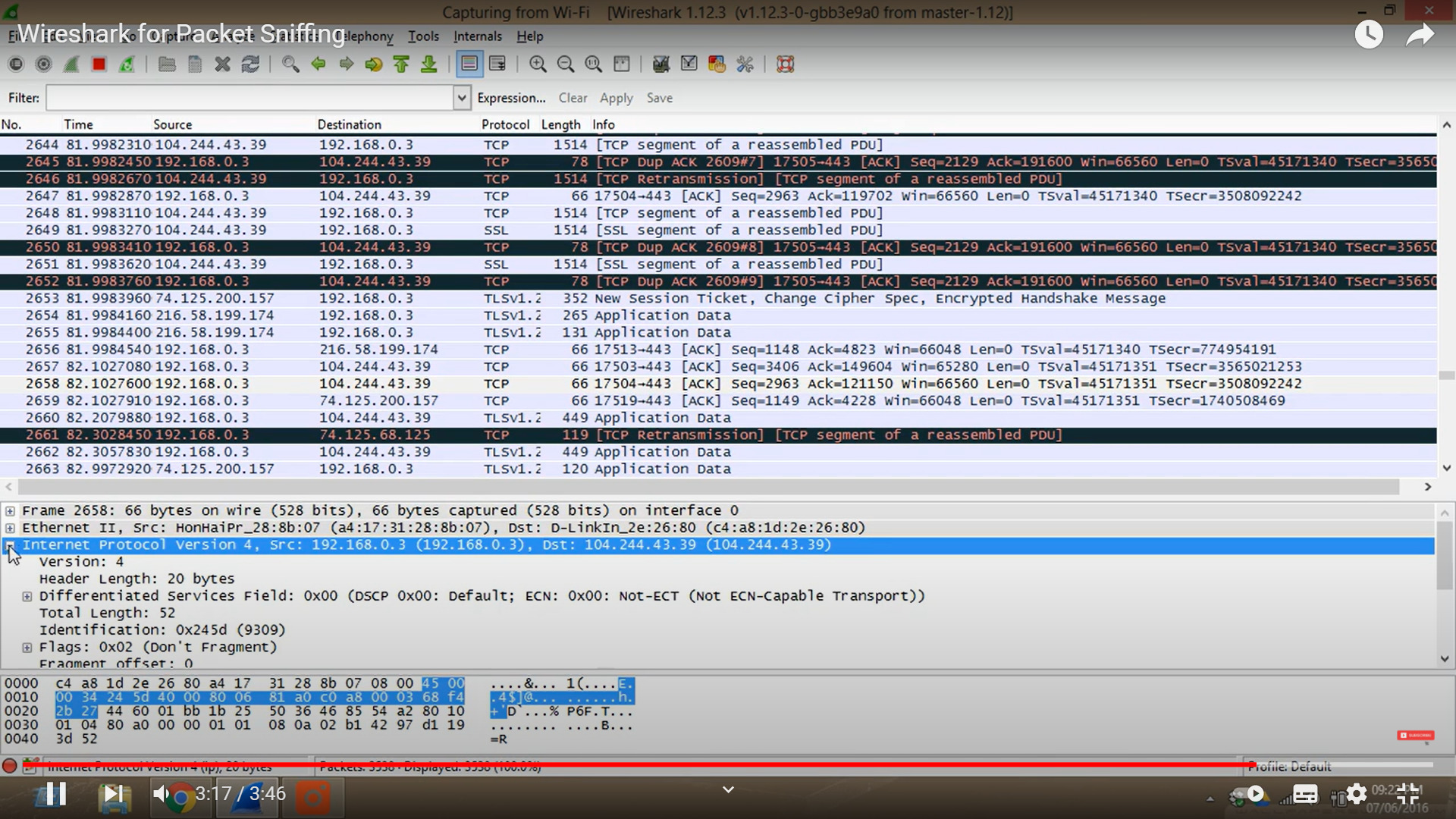

3. การโจมตีผ่าน ‘Packet Sniffing’

แม้ว่าชื่อวิธีที่แปลกันตรง ๆ ว่า ‘การดมแพ็กเก็ต’ อาจจะดูตลกไปสักเล็กน้อย แต่บอกเลยว่าการทำงานของมันไม่ได้ตลกอย่างที่คิดแน่ ๆ เพราะว่าวิธีนี้ จะช่วยให้แฮกเกอร์ดึงข้อมูลที่อยู่ในอากาศแล้ววิเคราะห์ตามความเร็วของแฮกเกอร์เองได้เลย

แฮกเกอร์จะใช้อุปกรณ์ส่งแพ็กเก็ตข้อมูล (ชุดข้อมูลที่ส่งจากอุปกรณ์ต่าง ๆ ผ่านทางเครือข่าย) โดยผ่านเครือข่ายที่ไม่ได้เข้ารหัส ซึ่งสามารถอ่านได้ผ่านซอฟต์แวร์ฟรี อย่างเช่น Wireshark

ลองหาวิธีทำดูแบบออนไลน์ได้เลยว่ามีคลิป หรือบทความ ‘How-to’ ที่จะสอนใช้โปรแกรม Wireshark จำนวนมากเลย โดยปกติแล้วโปรแกรมนี้จะสามารถใช้ตรวจสอบหาทราฟิกของเว็บไซต์ รวมถึงยังใช้หาภัยคุกคามด้านความปลอดภัยและจุดอ่อนที่ต้องการการแก้ไขเพิ่มเติม (ซึ่งจะบอกเลยว่าข้อมูลอะไรที่หลุดออกมาได้บ้าง)

วิธี Packet Sniffing นั้นไม่ได้เป็นอะไรที่ยุ่งยากเลย แถมในบางกรณีก็ไม่ได้ผิดกฎหมายด้วยนะ คนที่ทำงานเป็น IT Support ก็ใช้โปรแกรมนี้เพื่อหาจุดบกพร่องในเครือข่าย ซึ่งถ้าฝ่ายไอทีเจอช่องโหว่ก็จะสามารถแก้ไขได้ง่าย ๆ เพื่อไม่ให้ข้อมูลรั่วไหลได้ แต่โปรแกรมนี้ก็เป็นประโยชน์กับแฮกเกอร์เช่นเดียวกัน

แฮกเกอร์สามารถดูดข้อมูลจำนวนมากมาไว้กับตัว จากนั้นก็สแกนหาข้อมูลสำคัญต่าง ๆ เช่น รหัสผ่านไปได้แบบง่าย ๆ

แล้วเราจะป้องกันตัวเองจาก Packet Sniffing ได้อย่างไร ?

การ Packet Sniffing สามารถป้องกันได้ผ่านการเชื่อมต่อเครือข่ายที่ปลอดภัย หรือเข้ารหัสเอาไว้ แต่นอกจากนั้นก็ยังสามารถเข้ารหัสการเชื่อมต่อวิธีอื่นได้อีก เช่นการใช้ VPN หรือการเข้าเว็บไซต์ที่เข้ารหัสเอาไว้ เป็นแบบ https เป็นต้น

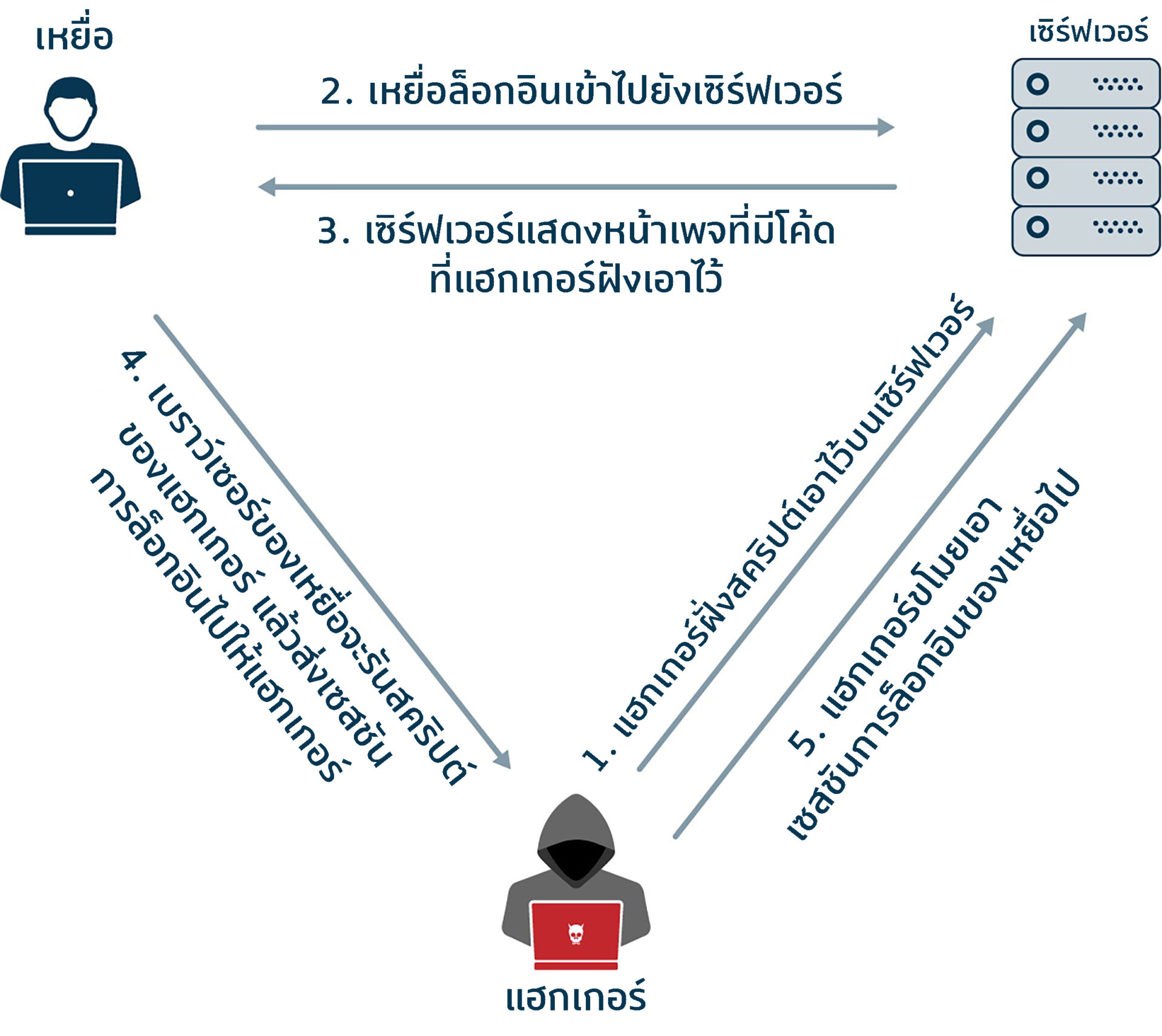

4. ไซด์แจ็กกิ้ง (Session Hijacking)

Session Hijacking สามารถแปลตรง ๆ ได้ว่าเป็น ‘การจี้เซสชัน’ ซึ่งจะอาศัยการรับข้อมูลผ่าน Packet Sniffing แต่แทนที่จะใช้ข้อมูลย้อนหลัง แฮกเกอร์จะใช้ข้อมูลดังกล่าวในสถานที่จริงแบบเรียลไทม์ ที่แย่ไปกว่านั้นคือ มันทะลุผ่านการเข้ารหัสบางระดับได้ด้วย !

ข้อมูลการล็อกอินไปยังเว็บไซต์ต่าง ๆ ของเรามักจะถูกส่งต่อผ่านเครือข่ายที่ถูกเข้ารหัส และยืนยันผ่านข้อมูลบนฐานข้อมูลบนเว็บไซต์เหล่านั้น แล้วก็จะส่งกลับมาผ่านคุกกี้ (Cookies) มายังอุปกรณ์ของเรา แม้ข้อมูลหรือการเชื่อมต่อจะเข้ารหัสไว้แล้ว แต่ปกติ คุกกี้มักจะไม่ได้เข้ารหัสเอาไว้ แฮกเกอร์สามารถเข้าไปขโมย (Hijack) เอาเซสชันการล็อกอินของเราไปทั้งก้อน แล้วก็เอาไปใช้เข้าถึงบัญชีที่เป็นของผู้ใช้ได้อย่างง่ายดายเลย

แม้ว่าแฮกเกอร์ไม่สามารถขโมยเซสชันมาเอาพาสเวิร์ดไปได้ แต่ก็สามารถส่งมัลแวร์เพื่อดักจับพาสเวิร์ดมาได้ง่าย ๆ แม้กระทั่งจากโปรแกรมวิดีโอคอลอย่าง Skype แถมวิธีนี้ยังสามารถขโมยข้อมูลที่มากจนขโมยตัวตนของเราได้เลย โดยเฉพาะเมื่อรวมกับข้อมูลในโซเชียลมีเดียของเรา ที่มากพอจะสร้างตัวตนเองได้เลย

วิธีการขโมยข้อมูลนี้ แฮกเกอร์จะชอบใช้กับเครือข่ายสาธารณะใหญ่ ๆ เป็นพิเศษ เพราะจะมีคนเชื่อมต่อเยอะ เวลาที่ขโมยมาแต่ละครั้ง ก็ได้จะได้ข้อมูลมามากมายพร้อม ๆ กันเลยนั่นเอง

แล้วเราจะป้องกันตัวเองจาก Packet Sniffing ได้อย่างไร ?

วิธีการเข้ารหัสมาตรฐานอย่าง https จะสามารถป้องกันการไซด์แจ็คได้ นอกจากนี้การใช้ VPN จะดึงข้อมูลเข้าและออกจากอุปกรณ์ของแต่ละคนมายำรวมกันให้ไม่สามารถขโมยได้

และเพื่อที่จะเพิ่มความปลอดภัยให้มากขึ้นไปอีก ให้ตรวจสอบให้แน่ใจทุกครั้งเมื่อออกจากการเชื่อมต่อ Wi-Fi แล้ว ต้องทำการล็อกเอาท์ให้เรียบร้อยด้วย ไม่งั้นแฮกเกอร์จะสามารถขโมยเอาเซสชันของเราไปใช้ต่อได้เลย ส่วนในโซเชียลมีเดีย ให้เราตรวจสอบตำแหน่งที่เราล็อกอินเอาไว้ ถ้าเกิดว่ามันไม่คุ้นมาก หรือใช้แค่ครั้งเดียว ก็ให้ล็อกเอาท์ออกไปด้วย

5. การแอบมองข้ามไหล่ (Shoulder-Surfing)

วิธีนี้อาจดูเหมือนจะชัดเจน และเข้าใจง่ายมาก แต่เรามักลืมมาตรการรักษาความปลอดภัยง่าย ๆ แบบนี้อยู่เสมอ ให้ลองนึกถึงเวลาเรากดถอนเงินที่ตู้ ATM เราก็ไม่ควรให้ใครมาแอบมองเราเวลาเรากดรหัสผ่าน หรือ PIN เพราะเขาอาจจะขโมยบัตรของเราไปกดเงินได้ง่าย ๆ เลย

ในกรณีของการใช้ Wi-Fi สาธารณะก็เช่นเดียวกัน ถ้าเกิดว่ามีใครก็ตามแอบมาชะโงกดูว่าเรากำลังพิมพ์อะไรอยู่บนอุปกรณ์ของเราในที่สาธารณะแล้ว เขาอาจจะแอบดูและขโมยข้อมูลที่เราพิมพ์ไปได้ง่าย ๆ โดยเฉพาะอย่างยิ่ง การพิมพ์รหัสผ่านเข้าเว็บไซต์ที่เป็นส่วนตัว เช่นเว็บไซต์ธนาคาร หรือโซเชียลมีเดียของเราเอง ใครก็ตามที่แอบดูเราพิมพ์รหัสผ่านก็สามารถแฮกข้อมูลไปได้เลยถ้าได้ข้อมูลที่เราพิมพ์มากพอ

แม้ว่าวิธีนี้จะดูธรรมดามาก แต่แฮกเกอร์ หรือใครก็ตามที่อยากขโมยข้อมูลก็แค่แอบดู แล้วขโมยข้อมูลไปได้แบบง่าย ๆ เลย แล้วไม่จำเป็นที่จะต้องแอบมองผ่านไหล่เท่านั้น แค่ชำเลืองมองสิ่งที่เราพิมพ์บนคีย์บอร์ด (โดยเฉพาะโน้ตบุ๊ก) ก็ขโมยข้อมูลไปได้แล้ว

แล้วเราจะป้องกันตัวเองจาก Shoulder-Surfing ได้อย่างไร ?

ระมัดระวังอยู่เสมอ รู้ว่าใครอยู่รอบตัวเราบ้าง ให้ระแวงอยู่เสมอว่าอาจจะมีคนมาแอบมองดูเรา ถ้าไม่มั่นใจในคนรอบข้างก็อย่าทำอะไรที่เป็นส่วนตัว เช่นอ่านข้อมูลที่ละเอียดอ่อน หรือพิมพ์รหัสผ่านสำคัญ และอย่าคิดว่าข้อมูลที่เราอ่านอยู่นั้นอาจจะไม่สำคัญ เพราะอย่างเช่นใบข้อมูลผู้ป่วย หรือกระทั่งใบรับรองแพทย์เอง ก็อาจจะมีข้อมูลมากพอที่คนร้ายจะขโมยตัวตนไปได้เลย หากเป็นเอกสารหรือหน้าเว็บที่ไม่อยากให้ใครเห็น ก็ควรจะต้องระมัดระวังเพื่อป้องกันไม่ให้ให้เห็นด้วย

อีกวิธีที่ใช้ได้ผลพอสมควรก็คือการใช้ฟิล์มป้องกันการแอบมอง (ฟิล์มกันเผือกนี่แหละ !) อย่างน้อยฟิล์มนั้นก็จะคอยป้องกันไม่ให้คนรอบข้างมองจอเราจากด้านข้างได้อยู่นะ

เห็นหลาย ๆ วิธีสามารถใช้ VPN เพื่อป้องกันได้ แล้วทำไมเป็นอย่างนั้นล่ะ ?

นั่นก็เพราะว่าปัญหาหลักของการใช้ Wi-Fi สาธารณะแล้วโดนแฮกไปได้ คือการที่เครือข่ายเหล่านั้นไม่ถูกเข้ารหัสไว้ VPN โดยปกติจะยำข้อมูลส่วนตัวของแต่ละคนให้กระจัดกระจาย จนทำให้ไม่สามารถอ่านได้ง่าย ๆ ถ้าไม่มีกุญแจข้ามาไข (decryption key) ถ้าเกิดว่าเราใช้ Wi-Fi สาธารณะอยู่แล้ว แนะนำให้เปิดใช้ VPN ไปด้วยจะดีกว่านะ

ปัจจุบันเราสามารถหา VPN ที่ใช้งานได้จริง และใช้ได้แบบฟรี ๆ อยู่จำนวนมากเลย รวมถึงยังสามารถใช้ทั้งบนสมาร์ตโฟน และโน้ตบุ๊กของเรา แต่อยากจะแนะนำเพิ่มเติมว่าถ้าเราเลือกใช้ VPN แบบมีค่าใช้จ่ายรายเดือน หรือรายปี แบบนั้นเราจะสามารถรักษาข้อมูลส่วนตัวของเราได้มากกว่า เพราะ VPN เจ้าที่เสียเงินนั้นมักจะการันตีว่าข้อมูลของเราจะไม่รั่วไหลอย่างแน่นอน

Wi-Fi ฟรีนั้นมีประโยชน์ก็จริง แต่อยากจะแนะนำว่าให้เราใช้งานอย่างระมัดระวัง และตื่นตัวอยู่เสมอ ก่อนข้อมูลของเราจะหลุด แล้วจะสายเกินไป

อ้างอิง

Make Use of

bitdefender

Mindphp

พิสูจน์อักษร : สุชยา เกษจำรัส