Tags

| malware

17/12/2023

พบ Trojan นับ 10 มุ่งโจมตีแอป Mobile Banking บน Android สั่งทำธุรกรรมได้เอง

Bleeping Computer รายงานว่าปีนี้มี Trojan กว่า 10 กลุ่มเกิดขึ้นเพื่อมาโ๗มตีแอปพลิเคชัน Mobile Banking รวมถึงแอปกลุ่มฟินเทค/แอปเทรดกว่า 985 แอปของฝั่งอุปกรณ์ Android โดยเฉพาะวัชรกุล พัฒนาประทีป | 833 days ago

Read More22/10/2023

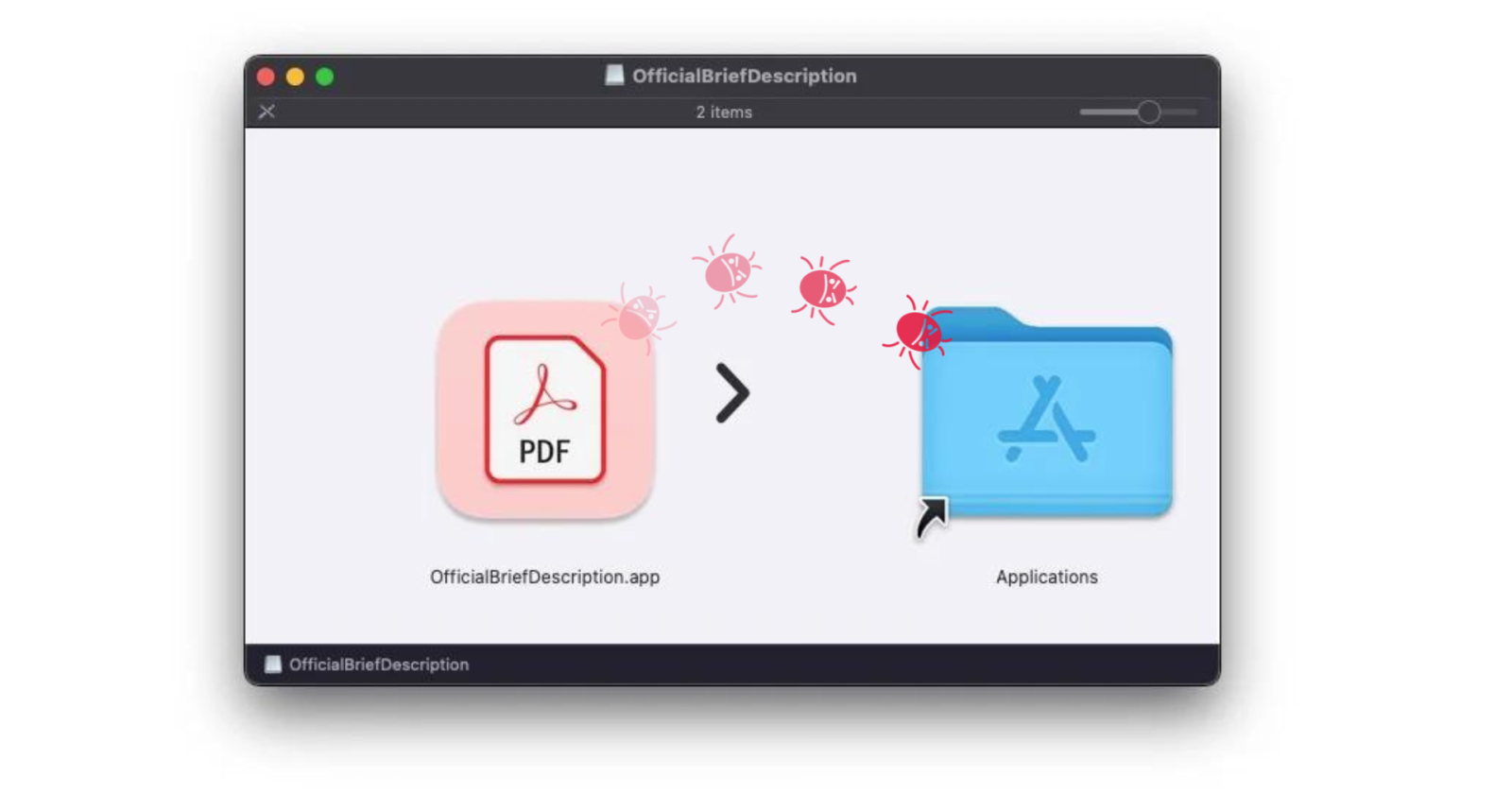

เจาะลึก MetaStealer มัลแวร์ตัวใหม่ที่มุ่งเป้าโจมตีฐานผู้ใช้งาน macOS โดยเฉพาะ

เร็ว ๆ นี้มีการเผยข้อมูลของ MetaStealer มัลแวร์ตัวใหม่ ที่มุ่งจู่โจม macOS บนชิป Intel โดยแฝงตัวมาในไฟล์ดิสก์อิมเมจ (.dmg) เพื่อเข้าไปอาศัยในอุปกรณ์ และเก็บข้อมูลส่วนตัวของผู้ใช้งาน โดยเฉพาะกลุ่มผู้ใช้งานที่เป็นองค์กรเพ็ญจันทร์ อรัญพิพัฒน์ | 890 days ago

Read More01/01/2020

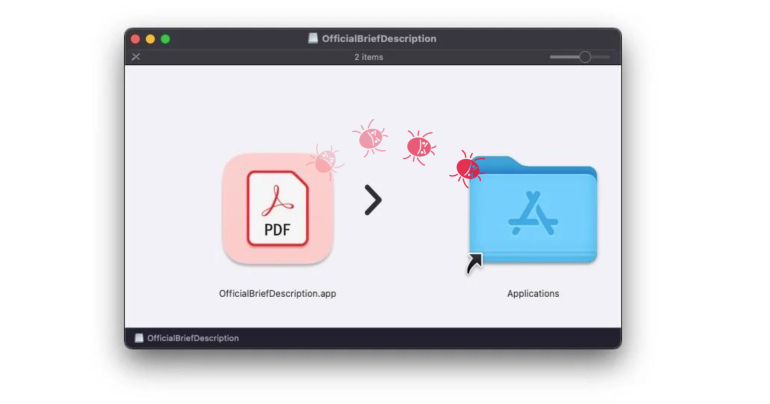

ยังไม่ปลอดภัยจริง พบแอปของ Android บน Play Store กว่า 100 ตัวมีมัลแวร์ฝังอยู่

ในช่วงปีที่ผ่านมามีการพบมัลแวร์แพร่ในแอปพลิเคชัน .apk ที่ปล่อยให้ดาวน์โหลดตามเว็บไซต์ต่าง ๆ ทางที่ปลอดภัยที่สุดคือการดาวน์โหลดแอปพลิเคชันผ่าน Play Store เพื่อป้องกันมัลแวร์ติดตั้งลงในเครื่อง แต่ดูเหมือนว่าแม้แต่ Play Store ก็อาจจะไม่ปลอดภัย 100% เสียด้วย บริษัทด้านความปลอดภัย White Ops Threat Intelligence พบว่ามีแอปพลิเคชันบน Play Store กว่า 104 ตัวฝังมัลแวร์มาด้วย อย่าง Soraka พบในโค้ดของแอปพลิเคชันที่อยู่บน Play Store เป้าหมายสำคัญของ Soraka คือการแสดงโฆษณาบนหน้าจอของสมาร์ตโฟน ฟังแล้วอาจจะบอกว่า Soraka ดูไม่มีพิษสงอะไร แต่ความร้ายกาจของมันคือมันสามารถซ่อนตัวจากระบบตรวจจับได้ "มันรู้ว่านี่คือการแข็งขันกัน มันจึงวิเคราห์และเรียนรู้ที่จะหลบหลีกการตรวจจับ และเราพบว่าเคล็ดลับการซ่อนตัวของมันนั้นร้ายมากขึ้นด้วย" John Laycock จาก White Ops Threat Intelligence กล่าว รายชื่อแอปที่ติดมัลแวร์ดังกล่าว art.photo.editor.best.hot bedtime.reminder.lite.sleep com.am.i.the.best.friends.hh com.appodeal.test com.beauty.mirror.lite com.bedtimehelper.android…วัชรกุล พัฒนาประทีป | 2279 days ago

Read More07/12/2019

พบมัลแวร์บน Android ที่แคปหน้าจอบนสมาร์ตโฟนโดยที่คุณไม่รู้ตัว

บริษัทวิจัยความปลอดภัย TrendMicro พบมัลแวร์ตัวใหม่บน Android ที่ชื่อว่า CallerSpy เป็นมัลแวร์ที่คอยจับภาพหน้าจอบนสมาร์ตโฟนโดยที่เจ้าของไม่รู้ตัวเลยครับ TrendMicro เผยว่ามัลแวร์ดังกล่าวกำลังแพร่กระจายตามไฟล์ .apk บนอินเทอร์เน็ต และเช่นเดียวกับมัลแวร์ที่ผ่าน ๆ มาที่เราเคยรายงานคือมันไม่สามารถเจาะ Play Store ได้ ดังนั้นผู้ใช้งานจึงไม่มีโอกาสติดมัลแวร์ดังกล่าวจาก Play Store อย่างแน่นอน จากกรณีส่วนใหญ่พบว่า CallerSpy จะปลอมแปลงเป็นแอปพลิเคชันอีเมลที่มีความปลอดภัยสูงชื่อ Apex App หรือ Chatrious โดยเจ้าของปลอมนี้ ซึ่งสามารถดาวน์โหลดได้จากเว็บไซต์ที่แฮกเกอร์ตั้งค่าเอาไว้ และเพื่อหลอกให้เหยื่อตายใจ แฮกเกอร์จะหลอกว่าเว็บที่มีมัลแวร์ปะปนอยู่เหล่านั้นมีความปลอดภัยเพราะได้รับการดูแลจาก Google ด้วย (อ่ะเนียนไปอีก) เมื่อ CallerSpy ถูกติดตั้งลงบนสมาร์ตโฟนอย่างสมบูรณ์แล้ว มันจะขโมยข้อมูลส่วนตัวของผู้ใช้งาน เช่น SMS, ประวัติการโทรศัพท์ รายชื่อติดต่อทั้งหมด รูปภาพและวิดีโอบนเครื่อง ซึ่งข้อมูลเหล่านี้เป็นสินค้าที่มีราคาสูงมากในตลาดมืดไซเบอร์ ไม่เพียงข้อมูลข้างต้นเท่านั้น มันยังสามารถเก็บภาพหน้าจอตั้งแต่รหัสต่าง ๆ ไปจนถึงรหัสบัญชีธนาคาร และส่งกลับไปเซิร์ฟเวอร์ของแฮกกเกอร์อย่างรวดเร็วและถูกนำไปขายต่อในตลาดมืด เช่น บัญชี Facebook มีราคาประมาณ $2.5…วัชรกุล พัฒนาประทีป | 2304 days ago

Read More27/11/2019

พบมัลแวร์ใหม่บน Android ที่จ้องขโมยข้อมูลทางการเงินโดยเฉพาะ!

ปีนี้มีรายงานข่าวมัลแวร์ของฝั่ง Android ค่อนข้างเยอะพอสมควรเลย ล่าสุดมีการพบมัลแวร์ที่ชื่อว่า Ginp ที่จ้องขโมยข้อมูลทางการเงิน เช่น บัญชีธนาคารของผู้ใช้งานชาว Android โดยเฉพาะ โดยที่ผู้เคราะห์ร้ายไม่รู้ตัวเลยด้วย Kaspersky ค้นพบมัลแวร์ Ginp ช่วงสิ้นเดือนตุลาคม แต่เริ่มโลดแล่นบนอุปกรณ์ Android ตั้งแต่เดือนมิถุนายน 2019 แล้ว ThreatFabric บริษัทรักษาความปลอดภัยคอมพิวเตอร์ระบุว่ามัลแวร์ตัวนี้ยังอยู่ในระหว่างการพัฒนา ยังต้องอาศัยโค้ดของ Anubis จึงจะขโมยข้อมูลบัญชีธนาคารของเหยื่อได้ ตั้งแต่เดือนมิถุนายนที่ผ่านมา มีการค้นพบมัลแวร์ 5 เวอร์ชันบนเว็บไซต์ และปลอมตัวเป็นแอปพลิเคชันยอดนิยม เช่น Adobe Flash Player หรือ Google Play Verificator โดยมัลแวร์ดังกล่าวจะอยู่ตามไฟล์ .apk บนเว็บไซต์ต่าง ๆ นั่นหมายความว่า Ginp ยังไม่สามารถเจาะเข้า Play Store ของ Google ได้ เมื่อ Ginp สามารถเข้าถึงสมาร์ตโฟนของคุณได้แล้ว มันจะลบแอปพลิเคชันตัวปลอมที่ถูกติดตั้งบนเครื่อง ซึ่งมัลแวร์ส่วนใหญ่เช่น…วัชรกุล พัฒนาประทีป | 2314 days ago

Read More01/11/2019

ไล่ไม่ยอมไป! พบมัลแวร์ตัวใหม่บน Android ที่ลบไปแล้วหรือ Factory Reset ก็ตามมาติดได้อีก

เรื่องมัลแวร์กับ Android ยังคงมีรายงานออกมาเรื่อย ๆ ล่าสุดมีการพบมัลแวร์ตัวใหม่ชื่อ Xhelper อันที่จริงมีการค้นพบครั้งแรกเมื่อเดือนมีนาคม แต่เพิ่งมีรายงานออกมาเมื่อวันที่ 29 ตุลาคมที่ผ่านมานี้เองครับ Symantec ระบุว่า ปัจจุบันมีสมาร์ตโฟน Android ที่ติดมัลแวร์ดังกล่าวเฉลี่ย 131 คนต่อวัน มีเหยื่อราว 2,400 คนต่อเดือน ค้นพบโดยบริษัทด้านความปลอดภัย MalwareBytes ปัจจุบันจำนวนผู้ใช้งานที่เป็นเหยื่อของมัลแวร์ดังกล่าวคิดเป็นจำนวนที่ค่อนข้างน่าเป็นห่วงเลยทีเดียว โดย Xhelper เน้นจู่โจมผู้ใช้งาน Android ในอินเดีย สหรัฐอเมริกา และรัสเซีย จนถึงตอนนี้ Symantec ระบุว่ายังไม่พบมัลแวร์ดังกล่าวบน Google Play Store นั่นหมายความว่ามัลแวร์ดังกล่าวมาจากการที่ผู้ใช้งานติดตั้งแอปพลิเคชันจากแหล่งอื่น หลังจากติดตั้งแอปพลิเคชันที่มีมัลแวร์ Xhelper ลงในเครื่องแล้ว ระบบจะทำการรันโค้ดโดยอัตโนมัติจากเซิร์ฟเวอร์ของผู้ไม่หวังดี จากนั้นมัลแวร์จะแสดงโฆษณาบนหน้าจอของเครื่อง และทำให้แฮกเกอร์สามารถแสดงโฆษณาที่เจาะจงได้ ส่วนมากโฆษณาจะเป็นแอปพลิเคชันที่มีใน Play Store อยู่แล้วด้วย ที่โหดคือ ไล่ไม่ยอมไปนะจ๊ะ! อันที่จริง Xhelper นั้นมีการทำงานที่เหมือนกับ Adware ตัวอื่น ๆ เพียงแต่มันมีความสามารถที่เหนือกว่านั้น…วัชรกุล พัฒนาประทีป | 2340 days ago

Read More28/08/2019

รีบลบด่วน! แอปฯ CamScanner ฟรีบน Android ตรวจพบ Malware ดักข้อมูลเครื่อง

แอปพลิเคชันสำหรับถ่ายภาพเอกสารฟรีดี ๆ ที่หลายคนมีติดเครื่องอย่าง CamScanner "ในรุ่นฟรี" ถูกโจมตีโดยผู้ไม่หวังดี พร้อมฝัง Malware ลงไปในแอปฯ บน Playstore ส่งผลให้ผู้ใช้งานปัจจุบันที่ได้รับการอัปเดตแอปฯ มีความเสี่ยงในการถูกโจรกรรมข้อมูลได้ ซึ่งปัจจุบัน Google Play Store ได้ทำการนำแอปฯ ตัวนี้ออกจากร้านค้าแล้ว สำหรับใครที่กำลังใช้งานอยู่หรือมีติดเครื่องให้รีบทำการลบออกไปก่อนครับเพื่อความปลอดภัยของข้อมูลของเรา โดย Hacker ได้ทำการโจมตีแอปฯ CamScanner นี้ผ่านช่องทางการโฆษณาของ 3rd Party ซึ่งปัจจุบันมีอยู่บนแอปฯ ฟรีส่วนมากเพื่อหารายได้มาใช้ในการพัฒนาแอปฯ ต่อ ซึ่งการโจมตีนี้ถูกค้นพบโดย Kaspersky Security Researcher นักวิจัยของโปรแกรมป้องกันไวรัสชื่อดัง Kaspersky ผ่านจากการสำรวจความพึงพอใจในการใช้งานแอปฯ ว่า แอปฯ CamScanner กำลังได้รับคำแนะนำด้านลบว่า มีฟีเจอร์แปลก ๆ โผล่ออกมาหลังจากใช้งาน จึงได้ทำการตรวจสอบและพบกับ Malware ดังกล่าวนั่นเอง แต่ข้อดีคือ สำหรับผู้ที่ใช้แอปฯ CamScanner บน Google Play Store ในรุ่นเสียเงิน…Totsapon Kritsadangphorn | 2405 days ago

Read More17/08/2019

นักวิจัยพบมัลแวร์ที่จะขโมยรหัสและบันทึกหน้าจอเมื่อผู้ใช้งานเปิดหนังโป๊เพื่อเรียกค่าไถ่!

นักวิจัยจากโปรแกรมป้องกันไวรัสยอดนิยมอย่าง ESET ค้นพบมัลแวร์รูปแบบใหม่ที่จะขโมยรหัสและข้อมูลทางการเงินจากเครื่องของผู้ใช้งาน และจะบันทึกหน้าจอหากผู้ใช้งานกำลังดูหนังโป๊อยู่ด้วย! มัลแวร์ตัวใหม่นี้ชื่อว่า Varenyky ถูกสร้างมาโดยมีกลุ่มเป้าหมายเป็นลูกค้าของ French ISP Orange SA นอกจากนี้นักวิจัยยังพบว่ามันเป็นมัลแวร์ที่ไม่สามารถหยุดได้ และจะถูกส่งผ่านอีเมลที่ระบุเนื้อหาว่าเป็นบิลโทรศัพท์ ผู้เคราะห์ร้ายรายหนึ่งได้เปิดเอกสารที่ตนเชื่อว่าได้รับการป้องกันจาก Microsoft แล้ว แต่ดันเป็นไฟล์ที่มีมัลแวร์แฝงอยู่ รวมถึงอนุญาตให้เปิดไฟล์ด้วย Microsoft Word แล้วด้วย นั่นหมายความว่าเป็นการอนุญาตให้มัลแวร์เล็ดลอดเข้ามาในเครื่องแล้วนั่นเองครับ เมื่อไฟล์ถูกเปิดใช้งาน มัลแวร์จะถูกติดตั้งลงในเครื่องพร้อมกับไฟล์ที่จำเป็นสำหรับเก็บรหัส และบันทึกหน้าจอเมื่อเรากำลังดูหนังโป๊ จากนั้นแฮ็กเกอร์จะส่งอีเมลขู่เพื่อเรียกค่าไถ่ความลับของผู้ใช้งาน ตัวอย่างอีเมลฉบับภาษาอังกฤษ แล้วมันอันตรายอย่างไร? ผู้เชี่ยวชาญด้านความปลอดภัยของ ESET, Bruce P. Burrell ระบุว่าแฮ็กเกอร์อาจจะเรียกใช้งานเครื่องมือ "sextortion scam kit" ซึ่งจริง ๆ ไม่ได้มีความร้ายแรงมากนัก แค่เป็นมัลแวร์เรียกค่าไถ่ และในปัจจุบันยังไม่มีรายงานผู้ใช้งานที่ถูกโจมตีด้วยมัลแวร์ Varenyky มากนัก แต่ถึงอย่างนั้นผู้ใช้งานก็ควรระวังเรื่องการเปิดไฟล์เอกสารที่ไม่น่าไว้ใจบนอีเมลเพราะเสี่ยงที่จะติดมัลแวร์และอาจกระจายไปสู่ผู้ใช้งานคนอื่นผ่านรายชื่อติดต่อของเราเองด้วย ผู้เชี่ยวชาญให้คำแนะนำว่า ทางที่ดีที่สุดคือการอัปเดตโปรแกรมสำหรับตรวจสอบไวรัสให้ทันสมัยเสมอและหลีกเลี่ยงการเปิดโปรแกรมหรือดาวน์โหลดไฟล์ที่ไม่น่าไว้ใจจะช่วยลดความเสี่ยงในการติดมัลแวร์เพิ่มด้วย อ้างอิง พิสูจน์อักษร : สุชยา เกษจำรัสวัชรกุล พัฒนาประทีป | 2416 days ago

Read More02/08/2019

ระวัง! พบ Ransomware ใหม่บน Android สั่งล็อคไฟล์เรียกค่าไถ่ได้!

ช่วงนี้ข่าวร้ายเกี่ยวกับ Android ของ Google มีออกมาค่อนข้างเยอะ อย่างก่อนหน้านี้ Google Play Store ก็ถูกจู่โจมเรื่องความปลอดภัย ไม่ว่าจะแอปเถื่อนที่ทำเหมือนกับแอปอย่างเป็นทางการ หรือมัลแวร์ที่แฝงมาในแอป เป็นต้น ล่าสุดดันพบ Ransomware บน Android เพิ่มเติมอีก ล่าสุดมีการค้นพบ Filecoder.C มัลแวร์ใหม่บน Android ซึ่งมีผู้ค้นพบทั้งบน Reddit และ XDA Forums ซึ่งมัลแวร์ดังกล่าวจะมาในรูปแบบข้อความหรือ SMS โดยในข้อความจะปรากฏการมีให้ดาวน์โหลดเนื้อหาการเพศสัมพันธ์จำลองหรือ Sex Emulator เมื่อผู้ใช้งานกดดาวน์โหลดก็จะเป็นการติดตั้งมัลแวร์โดยอัตโนมัติเลยครับ หลังจากระบบติดตั้งมัลแวร์ลงมาแล้ว Filecoder.C จะค้นหาไฟล์เอกสาร รูปภาพ วิดีโอ และไฟล์อื่น ๆ จากนั้นจะล็อคเครื่องและสร้างรหัสขึ้นมา แต่ไม่เหมือนมัลแวร์รูปแบบอื่นคือไม่ล็อคเครื่อง และไม่ยุ่งกับไฟล์ APK เมื่อไฟล์ถูกล็อคแล้ว มัลแวร์จะแสดงหน้าจอซึ่งหมายถึงการเรียกค่าไถ่ โดยผู้ใช้งานจะต้องจ่ายเป็นเงินดิจิตอล Bitcoin โดยมีมูลค่าตั้งแต่ $94 ไปจนถึง $188 และเมื่อจ่ายแล้ว ระบบจะส่งรหัสสำหรับปลดล็อคไฟล์มาให้ นอกจากเครื่องเหยื่อที่เป็นเป้าหมายแล้ว…วัชรกุล พัฒนาประทีป | 2431 days ago

Read More05/07/2019

ของแถมที่ไม่ต้องการ Google เผยรายชื่อสมาร์ตโฟน Android ที่มาพร้อม Malware!

ปัจจุบันมีอุปกรณ์ที่ใช้งาน Android ทั้งสิ้นกว่า 2 พันล้านเครื่อง ด้วยจำนวนที่มากย่อมมีผู้ไม่หวังดีหวังขโมยข้อมูลส่วนตัวจากผู้ใช้งานด้วย มีการค้นพบว่า 6 แอปพลิเคชั่นที่มีการติดตั้งมัลแวร์ PreAMo ถูกดาวน์โหลดและติดตั้งไปแล้วกว่า 90 ล้านครั้งเป็นต้น ทั้งนี้ Google ก็ได้ชี้แจงและถอดแอปดังกล่าวออกไปเรียบร้อยแล้ว แต่นอกจากแอปพลิเคชั่นจาก Google Play Store แล้ว Google ยังประกาศรายชื่อสมาร์ตโฟนที่มีมัลแวร์ Triada ติดตั้งมาตั้งแต่ออกจากโรงงานเลยอีกด้วย มัลแวร์ Triada สามารถเก็บข้อมูลส่วนตัวของผู้ใช้งาน แชทจากแอปพลิเคชั่นต่างๆ สามารถติดตามลักษณะการใช้งานของผู้ใช้งาน ตลอดจนถึงแอปพลิเคชั่นสำหรับทำธุรกรรม เช่น Mobile Banking app เป็นต้น Lukasz Siewierski จาก Google อธิบายในบล็อกไว้ว่า "ผู้พัฒนามัลแวร์ Triada ได้เงินสนับสนุนจากโฆษณาสแปม ส่วนวิธีการของมันค่อนข้างจะซับซ้อน Triada เริ่มต้นด้วยการรูตโทรจัน แต่ Google Play Protect สามารถตรวจจับและต่อต้านการรูต ทำให้ Triada ไม่สามารถเข้าถึงข้อมูลเครื่องได้" รายชื่อสมาร์ตโฟนที่ติดตั้งมัลแวร์มาตั้งแต่แรก…วัชรกุล พัฒนาประทีป | 2460 days ago

Read More23/04/2019

Kaspersky เตือน ดู-โหลดซีรี่ส์และหนังเถื่อน เป็นต้นเหตุมัลแวร์กระจายทั่วโลก

ผลการวิจัยของ Kaspersky Lab ระบุว่าบรรดาอาชญากรไซเบอร์กำลังรุกรานโลกออนไลน์อย่างหนักด้วยการใช้ซีรี่ส์โทรทัศน์ยอดนิยมในการกระจายมัลแวร์ไปทั่วโลก โดยพบว่าเรื่อง Game of Thrones, The Walking Dead, และ Arrow ถูกผู้รุกรานนำไปใช้งานมากที่สุด ซึ่งผลการวิจัยในเรื่องนี้ถูกตีพิมพ์ในรายงานข่าวเรื่อง Game of Threats: How cybercriminals use popular TV shows to spread malware เมื่อไม่นานมานี้ แม้รายการโทรทัศน์จะเป็นหนึ่งในรูปแบบความบันเทิงยอดนิยมและเป็นสากลมากที่สุด แต่เมื่อเกิดการการดาวน์โหลดไฟล์แบบ Torrents, การรับชมแบบ Online streaming และการเผยแพร่เนื้อหาผ่านระบบดิจิทัลในรูปแบบอื่น ๆ จึงทำให้รายการโทรทัศน์ต้องประสบปัญหาการละเมิดลิขสิทธิ์เช่นกัน ซึ่งในปัจจุบัน หลายภูมิภาคสามารถรับชมรายการต่าง ๆ ผ่านช่องทางที่ผิดกฎหมายมากมาย ทั้งโดยผู้ให้บริการ Torrent-tracker และแพลตฟอร์มแบบ Streaming ที่ผิดกฎหมายหากสิ่งที่แตกต่างจากแหล่งต้นฉบับก็คือ ผู้ให้บริการ Torrent-tracker และผู้จัดเก็บเนื้อหาอาจส่งไฟล์ที่ดูเหมือนชื่อตอนของรายการโทรทัศน์ แต่แท้ที่จริงคือมัลแวร์ที่มีชื่อเดียวกัน นักวิจัยของ แคสเปอร์สกี แล็บ วิเคราะห์ไฟล์ที่เป็นภัยเหล่านี้ทั้งในช่วงปี ค.ศ.…เอกพล ชูเชิด | 2532 days ago

Read More11/03/2019

Facebook ฟ้องร้องชาวยูเครน 2 คน : ขโมยข้อมูลผู้ใช้กว่า 63,000 ยูสเซอร์

เมื่อวันที่ 8 มีนาคม 2019 ที่ผ่านมา Facebook ได้ฟ้องร้องชาวยูเครน 2 คน เนื่องจากการใช้แอปตอบคำถามในการขโมยข้อมูลส่วนบุคลลของผู้ใช้ Facebook และใส่โฆษณาลงในหน้า News Feed ของผู้ใช้ ชาวยูเครน 2 คนนี้ คือ Gleb Sluchevsky และ Andrey Gorbachov โดยได้ดำเนินการมานานกว่าปีแล้ว ในช่วงระหว่างปี 2017 - 2018 ที่ผ่านมา Gleb Sluchevsky และ Andrey Gorbachov ได้ชักชวนให้ผู้ใช้ติดตั้งปลั๊กอินบนเบราว์เซอร์ ที่ระบุว่าเป็นการทำนายดวงชะตาและการทดสอบตอบคำถาม ซึ่งจริงๆ แล้วเป็นมัลแวร์ โดยมีผู้ใช้ Facebook ที่ได้รับผลกระทบถึง 63,000 ยูสเซอร์ จากเอกสารที่ยื่นต่อศาลนั้น ได้ระบุเกี่ยวกับการตอบคำถาม เช่น คุณเป็นใครในกลุ่มแวมไพร์ยุคใหม่ (ใช้รูปเป็นโปสเตอร์ภาพยนตร์ Twilight), คุณดูคล้ายใครในอดีต (ใช้รูปเป็น สตาลิน และ เลนิน) หรือ…ปรีดี ฤกษ์วลีกุล | 2575 days ago

Read More25/02/2019

เทรนด์ไมโคร เผยปี 2019 นี้ภัยคุกคามยังน่ากลัวและเข้มข้นมากขึ้น

เทรนด์ไมโคร ผู้นำด้านโซลูชั่นความปลอดภัยทางไซเบอร์ ได้เผยถึงผลประกอบการประจำปี 2018 สิ้นสุดเมื่อวันที่ 31 ธันวาคม 2018 ที่ผ่านมา โดยมีรายได้สุทธิจำนวน 160,410 ล้านเยน สูงขึ้นจากปี 2017 อยู่ 7.8% และมีรายได้จากการดำเนินงานจำนวน 35,836 ล้านเยน โดยภูมิภาคเอเชียแปซิฟิก (ไม่รวมญี่ปุ่น) อยู่ที่ 22,980 ล้านเยน เติบโตถึง 20.2% [su_quote cite="คุณปิยธิดา ตันตระกูล ผู้จัดการประจำประเทศไทย บริษัท เทรนด์ ไมโคร (ประเทศไทย) จำกัด"]ภัยคุกคามทางด้านไซเบอร์ เป็นสิ่งที่องค์กรต่าง ๆ ยกให้อยู่ในลำดับต้น ๆ ของความสำคัญที่จะต้องคำนึง โดยในปี 2018 ที่ผ่านมานั้น ทั่วโลกต้องเผชิญกับภัยคุกคามที่สร้างความเสียหายในกับระบบไอทีขององค์กร การที่ต้องสูญเสียเงินเป็นจำนวนมหาศาลให้กับภัยแรนซั่มแวร์ ภัยคุกคามที่ขโมยเงินดิจิทัลด้วยการฝังมัลแวร์แปลก ๆ ลงในบราวเซอร์เพื่อที่จะแอบขุดเงิน Cryptocurrency Mining รวมไปถึงองค์กรชั้นนำในยุโรปยังต้องคำนึงในส่วนของการปฏิบัติตามข้อกำหนดที่บังคับใช้กันในวงกว้างเช่น General Data Protection Regulation (GDPR) จึงเป็นเหตุผลสำคัญที่ทำให้องค์กรไม่อาจละเลยเรื่องของการลงทุนด้านความปลอดภัยทางไซเบอร์ได้ ตัวเลขของภัยคุกคามต่าง ๆ ที่เกิดขึ้นในปี 2018 ที่ผ่านมานั้น มีจำนวนเพิ่มขึ้นและรุนแรงมากกว่าเดิม อย่างเช่น กรณีของภัยคุกคามด้วยวิธีการโจมตีแบบ Business Email Compromise (BEC) เพิ่มขึ้นเป็น 12,472 ครั้ง (ปี 2017 จำนวน 9,708 ครั้ง) เป็นเมล์ลวงที่ผู้ไม่ประสงค์ดีปลอมอีเมล์ของผู้บริหารเพื่อลวงพนักงาน เป็นต้น ถัดมาเป็นภัยที่ยังคงเกิดอย่างต่อเนื่อง แม้ว่าแรนซั่มแวร์สายพันธุ์ใหม่จะพบน้อยลง แต่สายพันธุ์เก่าอย่างเช่นการกลับมาของแรนซั่มแวร์ WannaCry และตระกูลอื่น…Totsapon Kritsadangphorn | 2589 days ago

Read More19/01/2019

พบมัลแวร์ Android สุดฉลาด จะทำงานเมื่อเซนเซอร์ตรวจจับความเคลื่อนไหวทำงาน!

ปัจจุบันมีมัลแวร์ที่รู้จักกันดีในชื่อ Anubis เป็นมัลแวร์ที่พยายามจะไปบนเครื่องสมาร์ทโฟน Android ผ่านแอปพลิเคชั่นจาก Google Play Store ซึ่งตอนนี้ Google ก็พบแอปบางตัวที่เป็นช่องให้มัลแวร์ตัวนี้ผ่านได้แล้ว แอปพลิเคชั่นตัวอย่างที่เป็นตัวกลางให้มัลแวร์ผ่านไปได้มี simple battery saver และ currency converter ซึ่งปัจจุบันมีผู้ใช้งานดาวน์โหลดไปมากกว่า 5,000 ครั้ง มีคนรีวิวกว่า 70 ครั้ง ซึ่งคาดว่าจะเป็นรีวิวปลอมที่ไม่รู้ว่าใครมารีวิวนั่นเอง หลังจากดาวน์โหลดมาติดเครื่องแล้ว มัลแวร์ที่แฝงมากับแอปพลิเคชั่นจะยังไม่ทำอะไรจนกว่าจะตรวจจับได้ว่าเซ็นเซอร์จับความเคลื่อนไหวทำงานขึ้น ซึ่งนี่เป็นเทคนิคในการหลบการตรวจจับจากระบบตรวจสอบมัลแวร์ทั้งหลาย เพราะระบบตรวจสอบต่างๆ มักทำงานในระบบจำลองที่เรียกว่า Sandbox ซึ่งในระบบจำลองนี้ไม่มีการเคลื่อนไหวของตัวเครื่องเพราะไม่ใช่เครื่องจริง ทำให้โปรแกรมตรวจมัลแวร์ไม่พบความผิดปกติ จากนั้นแอปพลิเคชั่นที่มีมัลแวร์จะส่งการแจ้งเตือนไปให้ผู้ใช้งานโดยปลอมเป็นการแจ้งเตือนของ Telegram หรือ Twitter เป็นต้น และหากผู้ใช้งานเปิดการแจ้งเตือนดังกล่าวจะเป็นการยอมรับให้เครื่องสามารถติดตั้งมัลแวร์ Anubis ได้ในที่สุด แล้วมัลแวร์ตัวนี้ทำอะไรกับเครื่องเรา? Anubis เป็นมัลแวร์ที่ติดตามคีย์บอร์ด นั่นหมายความว่า ทุกครั้งที่เรามีการใช้งานหรือพิมพ์คีย์บอร์ดบนเครื่อง มัลแวร์ Anubis จะเก็บทุกการพิมพ์รวมถึงสั่ง Screenshot เครื่องได้อีกด้วย Anubis ถูกเผยแพร่ไปมากกว่า 93 ประเทศทั่วโลก…วัชรกุล พัฒนาประทีป | 2627 days ago

Read More01/06/2018

รู้จักภัยร้ายจู่โจม DNS โครงสร้างพื้นฐานเน็ตเวิร์คที่ไม่ควรมองข้าม

DNS อาจเป็นองค์ประกอบพื้นฐานของเครือข่ายที่เราอาจจะหลงลืมไปแล้ว เพราะหน้าที่ของมันดูเรียบง่ายกว่าองค์ประกอบอื่นๆ ในเครือข่าย แต่ด้วยความที่มันแสนจะ Low Profile นี้แหละครับ มันเลยตกเป็นเป้าโจมตีทางไซเบอร์ได้ง่ายๆ แบไต๋จึงขอนำข้อมูลที่ได้รับจาก Infoblox บริษัทผู้เชี่ยวชาญเรื่อง DDI (DNS, DHCP, IP address management) มาเล่าให้ฟังว่า DNS ตกเป็นเป้าโจมตีได้อย่างไร พื้นฐานของ DNS พื้นฐานของระบบเครือข่าย ใครที่รู้เรื่องคอมพิวเตอร์บ้าง น่าจะรู้จัก DNS หรือ Domain Name System กันบ้างนะครับ DNS คือพื้นฐานที่สำคัญมากของเครือข่าย หน้าที่หลักของมันคือแปลงชื่อเว็บหรือ URL ต่างๆ ที่คนจำได้ให้เป็น IP Address ที่ระบบคอมพิวเตอร์เข้าใจ เช่นเมื่อเราเข้า beartai.com ระบบคอมพิวเตอร์ก็จะไปถาม DNS Server จนรู้ว่าแบไต๋ใช้ IP Address: 103.20.204.78 เพื่อติดต่อเข้าไปขอข้อมูลครับ ซึ่ง DNS Server นั้นจะทำงานตลอดเวลานะครับ ไม่ใช่แค่ตอนที่เราพิมพ์ชื่อเว็บเพื่อเข้าเว็บอย่างเดียว…เอกพล ชูเชิด | 2858 days ago

Read More18/05/2018

Kaspersky คาดการณ์ ภัย Cyber เตรียมบุกครึ่งปีหลัง เพิ่มความรุนแรงขึ้นมาก !!

เมื่อช่วงต้นปีนี้ทีมวิเคราะห์และวิจัยของแคสเปอร์สกี้ แลป (Global Research and Analysis Team - ทีม GReAT) ได้เปิดโปงขบวนการภัยคุกคามทางไซเบอร์หลายกลุ่ม แต่ละกลุ่มล้วนมีความซับซ้อน ใช้ทูลและเทคนิคขั้นสูง ซึ่งสามารถสร้างความเสียหายได้เป็นวงกว้าง ซึ่งปัจจุบันทาง Kaspersky นั้นได้มีเทคโนโลยีใหม่ ๆ ที่เข้ามาช่วยในการปกป้องเซิฟเวอร์ของคุณจากการบุกรุก โดยใช้วิธีการตรวจสอบการกระทำ (Action) ที่ผิดปกติ ก่อนที่จะเข้าไปตรวจสอบไฟล์ผิดปกติ ซึ่งจะช่วยลดระยะเวลาการตรวจจับ และเพิ่มประสิทธิภาพได้ดียิ่งกว่าเดิม ภัยคุกคามต่าง ๆ ที่ Kaspersky ตรวจจับได้ Slingshot จัดเป็นภัยไซเบอร์ที่มีความซับซ้อน โดยตัวมัลแวร์จะทำการโจมตีปล่อยเชื้อใส่เหยื่อผ่านเราเตอร์ที่มีช่องโหว่ และทำงานอยู่ในเคอร์เนลโหมด (kernel mode) สามารถเข้าควบคุมอุปกรณ์ของเหยื่อได้อย่างสมบูรณ์ OlympicDestroyer เป็นมัลแวร์ที่ใช้เทคนิคสร้างความเข้าใจผิด (false flag) โดยฝังมาในเวิร์ม ล่อให้ตัวตรวจจับหลงทางพลาดเป้าหมายมัลแวร์ตัวจริง ดังที่เป็นข่าวใหญ่โตในช่วงโอลิมปิกฤดูหนาวที่เพิ่งผ่านมา Sofacy หรือ APT28 หรือ Fancy Bear เป็นกลุ่มก่อการจารกรรมไซเบอร์ที่ออกปฏิบัติการก่อกวนยังองค์กรด้านการทหารและป้องกันประเทศ ด้านการทูต นอกเหนือไปจากเป้าหมายที่มักเกี่ยวโยงกับองค์การนาโต้ PlugX เป็นมัลแวร์เกี่ยวกับทูลในการทำรีโมทแอคเซส…Totsapon Kritsadangphorn | 2872 days ago

Read More09/02/2018

มัลแวร์ชนิดใหม่มีเป้าหมายโจมตีผู้ใช้ Android และระบบสกุลเงินดิจิตอล!

ล่าสุดมีการค้นพบมัลแวร์ชนิดใหม่ ซึ่งแพร่เชื้อไปสู่อุปกรณ์ระบบปฏิบัติการ Android และกล่องทีวี โดยในตอนนี้กำลังแพร่กระจายอยู่ในเอเซีย มัลแวร์ชนิดนี้ฝังมากับซอฟต์แวร์หลายชนิด โดยจะแพร่ตัวเองผ่านอุปกรณ์หนึ่งไปสู่อีกอุปกรณ์ผ่านการเจาะเข้าไปสั่งการที่ Android Debug Bridge (ADB) ในตอนนี้คาดว่า มีอุปกรณ์ที่ติดเชื้อสูงขึ้นเป็นเท่าตัวใน 12 ชม. และในตอนที่บทความจาก ETHNews ซึ่งเป็นบทความอ้างอิงเผยแพร่ออกมาพบว่า น่าจะมีประมาณ 7,000 เครื่องที่ติดเชื้อ สมาร์ทโฟน Android และกล่องทีวีเป็นอุปกรณ์ 2 ประเภทที่พบว่าเกิดการแพร่ระบาด แต่ยังไม่มีการยืนยันว่า อุปกรณ์อื่นๆ จะปลอดภัยหรือไม่ ในเบื้องต้นทีมนักวิจัยได้ทำการทดลอง และพบว่าไวรัสตัวนี้คัดลอกตัวเองผ่านคำสั่งใน ADB เหมือนที่กล่าวไปในข้างต้น และเมื่อมัลแวร์สามารถเข้าถึงได้แล้ว มันจะรัน Monero ซึ่งจะนำเงินคริปโตไปสู่กระเป๋าเงินดิจิตอลของผู้โจมตี ณ ตอนนี้ อุปกรณ์ที่ได้รับมัลแวร์ชนิดนี้เกือบทั้งหมดอยู่ในแถบประเทศจีน โดย 39% ในนั้นรวมถึงฮ่องกงและไต้หวัน และอีก 39% อยู่ที่เกาหลีครับ อ้างอิงวัชรกุล พัฒนาประทีป | 2970 days ago

Read MorePR Partners

See All27/03/2026

รัตนาภรณ์ ศรีนวลจันทร์ | 2 days ago

“บางกอกแอร์เวย์ส” กางโรดแม็ปปี 2026 เปิดเกมรุกระยะยาว พร้อมเตรียมปรับขึ้นค่าตั๋ว หลังราคาน้ำมันพุ่ง เริ่ม 1 เม.ย. นี้

บริษัท การบินกรุงเทพ จำกัด (มหาชน) หรือสายการบินบางกอกแอร์เวย์ส (BA) ประกาศทิศทางยุทธศาสตร์ครั้งสำคัญประจำปี 2026 เตรียมพร้อมรุกตลาดการบินระดับภูมิภาคอย่างเต็มกำลัง โดยมุ่งเน้นการบริหารงานแบบครบวงจรเพื่อสร้างความแข็งแกร่งในระยะยาว นายพุฒิพงศ์ ปราสาททองโอสถ กรรมการผู้อำนวยการใหญ่ พร้อมทีมผู้บริหารระดับสูง ได้ร่วมกันแถลงวิสัยทัศน์ใหม่ภายใต้แนวคิด “Leading Aviation with Responsibility, Delivering Services with Sustainability” หรือ “ผู้นำด้านธุรกิจการบินอย่างรับผิดชอบ ส่งมอบบริการที่ยั่งยืน” สะท้อนกลยุทธ์การดำเนินธุรกิจการบินแบบครบวงจร เพื่อรองรับการเติบโตอย่างมั่นคงและยั่งยืนในระยะยาว นายพุฒิพงศ์ ปราสาททองโอสถ กรรมการผู้อำนวยการใหญ่ บริษัท การบินกรุงเทพ จำกัด (มหาชน) กล่าวว่า ในปีที่ผ่านมา ตลาดนักท่องเที่ยวจากยุโรปมีการเติบโตอย่างต่อเนื่อง26/03/2026

ทรู จับมือ Google สร้าง AI Literacy เปิด 2 หลักสูตร “Gemini Academy for Students” และ “AI Literacy & Safety Module” ให้เด็กไทยทั่วประเทศ

ทรู คอร์ปอเรชั่น จับมือ Google เปิดตัวความร่วมมือเชิงกลยุทธ์ด้านการพัฒนาทักษะ AI ของเยาวชนไทย เปิดสองหลักสูตรใหม่ “Gemini Academy for Students” และ “AI Literacy & Safety Module” เพื่อยกระดับ AI Literacy ควบคู่การสร้างภูมิคุ้มกันดิจิทัลผ่านการเรียนรู้และเวิร์กชอปที่ออกแบบเฉพาะสำหรับนักเรียนทั่วประเทศ พร้อมมอบสิทธิพิเศษอินเทอร์เน็ตฟรีแบบไม่จำกัดปริมาณแก่ลูกค้าทรูและดีแทค เพื่อสนับสนุนการเรียนรู้อย่างต่อเนื่อง คุณชารัด เมห์โรทรา หัวหน้าคณะผู้บริหารด้านกลุ่มธุรกิจลูกค้าบุคคล บมจ.ทรู คอร์ปอเรชั่น กล่าวว่า “ในยุคที่ AI กำลังกำหนดทิศทางเศรษฐกิจและสังคม ทรูเชื่อว่า AI Literacy เป็นทักษะสำคัญเพราะ AI กำลังเปลี่ยนวิธีการเรียนรู้ การทำงาน และการใช้ชีวิตของผู้คน เยาวชนไทยต้องไม่เพียงสามารถเข้าถึงเทคโนโลยี แต่ต้องเข้าใจ รู้เท่าทัน และสามารถนำไปใช้อย่างมีความรับผิดชอบและปลอดภัย ความร่วมมือกับ Google ในครั้งนี้ จึงเป็นก้าวสำคัญในการเตรียมคนไทยให้พร้อมสำหรับเศรษฐกิจดิจิทัลที่ขับเคลื่อนด้วย AI การเปิดตัวหลักสูตร Gemini Academy for Students…ภูษิต เรืองอุดมกิจ | 4 days ago

Read More24/03/2026

หมดห่วงเรื่องสภาพคล่อง ! บัตรกดเงินสด First Choice 2026 ‘แผนสำรองของชีวิต’

ท่ามกลางความผันผวนของโลกยุคปัจจุบันที่เรามักเรียกกันว่า BANI World (Brittle, Anxious, Non-linear, Incomprehensible) สิ่งเดียวที่แน่นอนที่สุดคือ "ความไม่แน่นอน" หลายครั้งที่เราวางแผนการเงินมาอย่างดิบดี จัดสรรงบประมาณรายเดือนไว้อย่างลงตัว แต่จู่ ๆ เหตุการณ์ไม่คาดคิดก็มักจะกระโดดเข้ามาขวางทางเราเสมอ ไม่ว่าจะเป็นค่าซ่อมแซมบ้าน ที่จู่ ๆ ก็พังลงในวันที่พายุเข้า อุบัติเหตุเล็ก ๆ น้อย ๆ ที่ตามมาด้วยค่ารักษาพยาบาลก้อนโต หรือแม้แต่โอกาสสำคัญในชีวิตที่ต้องใช้เงินก้อนเพื่อต่อยอดอนาคตแต่ดันมาผิดที่ผิดเวลา นี่คือ Pain Point สำคัญที่คนทำงานและคนรุ่นใหม่ต้องเผชิญ คือสภาวะ "ขาดสภาพคล่องชั่วคราว" ที่กลายเป็นวิกฤตระยะยาว" เพราะเมื่อเราไม่มีการเตรียมตัวทางการเงินที่เพียงพอ หรืออาจคิดว่าพอแล้ว แต่ปัญหาที่เกิดขึ้นกลับมากกว่าที่คิดไว้ รวมถึงการเครื่องมือทางการเงินที่ยืดหยุ่นพอ หลายคนอาจจะจบลงด้วยการพึ่งพาสินเชื่อนอกระบบ หรือการต้องแบกรับภาระดอกเบี้ยที่สูงเกินจำเป็น กลายเป็นปัญหาการเงินระยะยาว เมื่อ 'แผนสำรอง' สำคัญพอ ๆ กับ 'แผนหลัก' : สมการการเงินในโลกที่ไม่แน่นอน ในเชิงจิตวิทยาการเงิน ความกังวลไม่ได้เกิดจากจำนวนเงินที่เรามีเพียงอย่างเดียว แต่เกิดจาก "ความรู้สึกไม่มั่นคง" เมื่อรู้ว่าเราไม่มีทางออกหากเกิดเหตุฉุกเฉิน บทวิเคราะห์ด้านเทคโนโลยีการเงินระบุว่า พฤติกรรมผู้บริโภคในปี 2026 เปลี่ยนจากการมองหาเพียงแค่…ภูษิต เรืองอุดมกิจ | 5 days ago

Read More20/03/2026

Shopee เคียงข้างขาช้อปยุคประหยัด ! ส่งแคมเปญ “ช่วยเปย์ค่าครองชีพ” จัดหนักดีล 50% และส่วนลดสูงสุด 80%

ในยุคที่การวางแผนการเงินเป็นเรื่องสำคัญอันดับหนึ่ง Shopee (ช้อปปี้) แพลตฟอร์มอีคอมเมิร์ซที่ครองใจชาวไทย ขอทำหน้าที่เป็นมากกว่าแค่ที่ซื้อขายสินค้า แต่เป็น "อีโคซิสเต็ม" ที่ช่วยยกระดับคุณภาพชีวิตและเพิ่มความยืดหยุ่นทางการเงินให้ผู้บริโภค ด้วยการนำเทคโนโลยีมาช่วยให้การเข้าถึงสินค้าจำเป็นเป็นเรื่องง่าย ปลอดภัย และที่สำคัญคือต้อง "คุ้มค่าที่สุด" ปักหมุดวันช้อป: 24 - 27 มีนาคม 2026 เตรียมพบกับแคมเปญพิเศษ “Shopee Payday ช่วยเปย์ค่าครองชีพ ดีลเพียบคนละครึ่ง” ที่ตั้งใจออกแบบมาเพื่อลดภาระค่าใช้จ่ายในชีวิตประจำวันโดยเฉพาะ Highlights: ดีลเด็ดช่วยเซฟงบครัวเรือน ช้อปปี้คัดสรรสินค้าอุปโภคบริโภคที่จำเป็นต่อการดำรงชีวิตมาจัดโปรโมชั่นสุดคุ้ม เพื่อเสริมสภาพคล่องให้ผู้บริโภคชาวไทย: จ่ายบิลก็คุ้ม ! สิทธิพิเศษสำหรับผู้ใช้งานใหม่ นอกจากการช้อปสินค้า ช้อปปี้ยังเป็นโครงสร้างพื้นฐานดิจิทัลที่ช่วยให้การบริหารจัดการค่าใช้จ่ายสะดวกขึ้นผ่านการชำระบิลบนแพลตฟอร์ม: ช้อปปี้ยังคงมุ่งมั่นพัฒนาโซลูชันที่เข้าถึงง่าย โปร่งใส และปลอดภัย โดยพร้อมร่วมมือกับพันธมิตรทุกภาคส่วน เพื่อลดภาระค่าครองชีพและเติบโตเคียงข้างสังคมไทยอย่างยั่งยืน ให้ผู้บริโภคทุกคนสามารถใช้ชีวิตได้อย่างมั่นใจและคุ้มค่าในทุก ๆ วันภูษิต เรืองอุดมกิจ | 9 days ago

Read More