Tags

| Ransomware

08/08/2023

Cisco Talos พบมัลแวร์เรียกคาไถ่ Yashma ที่ใช้โจมตีองค์กรในจีน เวียดนาม และบัลแกเรีย

Cisco Talos พบแฮกเกอร์เวียดนามใช้มัลแวร์เรียกค่าไถ่ตัวใหม่โจมตีองค์กรต่าง ๆ ในจีน เวียดนาม บัลแกเรีย และประเทศที่ใช้ภาษาอังกฤษอื่น ๆ อย่างน้อยตั้งแต่วันที่ 4 มิถุนายนเป็นต้นมาจตุรวิทย์ เครือวาณิชกิจ | 928 days ago

Read More09/07/2023

Toyota Motor จะระงับการดำเนินงานบางส่วน หลังเหตุโจมตีไซเบอร์ต่อท่าเรือที่ใหญ่ที่สุดในญี่ปุ่น

Toyota Motor จะระงับการดำเนินงานในสายแพกเกจจิงของชิ้นส่วนรถยนต์เพื่อการส่งออก หลังมีเหตุโจมตีทางไซเบอร์ต่อท่าเรือนาโกยา ซึ่งเป็นท่าเรือที่ใหญ่ที่สุดในญี่ปุ่นจตุรวิทย์ เครือวาณิชกิจ | 958 days ago

Read More07/08/2020

Canon ถูก ransomware เรียกค่าไถ่ขโมยข้อมูลบนเซิร์ฟเวอร์ไปกว่า 10TB!

จากรายงานของสำนักข่าว BleepingComputer เผยว่า Canon ถูกโจมตีโดย ransomware เรียกค่าไถ่ตัวหนึ่งทำให้ถูกขโมยข้อมูลไปร่วม 10TB จากบนเซิร์ฟเวอร์ของ canon เอง และการโจมตีในครั้งนี้เป็นผลมาจาก ransomware ในกลุ่ม ‘Maze’ โดยมีผลกระทบทั้งภายในบริษัทเอง และต่อลูกค้าอีกด้วย และนี่เป็นรายชื่อ Domain ที่ได้รับผลกระทบในครั้งนี้ครับ www.canonusa.comwww.canonbroadcast.comb2cweb.usa.canon.comcanondv.comcanobeam.comcanoneos.combjc8200.comcanonhdec.combjc8500.comusa.canon.comimagerunner.commultispot.comcanoncamerashop.comcanoncctv.comcanonhelp.combjc-8500.comcanonbroadcast.comimageland.netconsumer.usa.canon.combjc-8200.combjc3000.comdownloadlibrary.usa.canon.comwww.cusa.canon.comwww.canondv.com BleepingComputer ยังได้กล่าวอีกว่า Maze เป็น ransomware ที่กำหนดเป้าหมายไปยังธุรกิจที่ดำเนินการด้วยมนุษย์โดยจะเข้าโจมตี และแพร่กระจายอย่างลับ ๆ จนกว่าจะเข้าถึงบัญชีผู้ดูแลระบบ และระบบ Windows domain controller ได้ และ Maze ยังเป็นตัวการเบื้องหลังการโจมตีองค์กรอื่น ๆ อย่าง LG และ Xerox อีกด้วย จากข่าวก่อนหน้าอย่าง image.canon ปิดใช้งานชั่วคราวหลังข้อมูลรูปภาพ และวิดีโอของผู้ใช้งานหายนั้นไม่เกี่ยวข้องกับเรื่องในคราวนี้แต่อย่างใด และตอนนี้ Canon เองก็ได้เริ่มลงมือตรวจสอบสถานการณ์ในครั้งนี้แล้วครับ ที่มา - DPReview พิสูจน์อักษร…บดินทร์ ตันวิเชียร | 2024 days ago

Read More07/08/2020

สื่อรายงาน Garmin ยอมจ่ายกว่า 300 ล้านบาทเพื่อกู้คืนระบบที่โดนโจมตี

เมื่อเดือนที่ผ่านมา Garmin ประสบปัญหาดาวน์ทำให้บริการต่าง ๆ ของ Garmin Connect ไม่สามารถใช้งานได้ ถึงแม้ว่า Garmin จะไม่ได้ออกมาชี้แจงเองว่าสาเหตุเกิดจากอะไร แต่ก็มีข้อมูลว่า Garmin ถูก Ransomware โจมตีพร้อมเรียกค่าไถ่สูงถึง 10 ล้านดอลลาร์ หรือราว 312 ล้านบาท เพื่อปลดล็อกไฟล์ระบบต่าง ๆ สัปดาห์ที่ผ่านมา Bleeping Computer ยืนยันว่า Garmin ได้โปรแกรมสำหรับปลดล็อกมัลแวร์ WastedLocker แล้ว โดยทางแหล่งที่มาได้โชว์หน้าตาของโปรแกรมรวมถึงกระบวนการปลดล็อกให้ได้ชมกัน โดยปกติแล้วหากโดน Ransomware โจมตีนั้นค่อนข้างจะแก้ไขเองลำบาก ทางออกที่รวดเร็วที่สุดคือการยอมจ่ายค่าไถ่ ล่าสุดทาง Sky News ยันยันว่า Garmin ยอมจ่ายค่าไถ่เป็นเงินจำนวน 10 ล้านดอลลาร์หรือราว 312 ล้านบาท ตามคำขอของแฮกเกอร์ผ่านบริษัทบุคคลที่สามชื่อ Arete Incident Response เพื่อกู้คืนไฟล์ระบบทั้งหมด โดยสื่อต่าง ๆ ก็ได้ขอข้อมูลจากทาง Garmin…วัชรกุล พัฒนาประทีป | 2024 days ago

Read More03/08/2020

สื่อรายงาน Garmin ได้รหัสปลดล็อก WastedLocker แล้ว

เมื่อวันที่ 23 กรกฎาคมที่ผ่านมาบริการต่าง ๆ ของ Garmin เช่น Garmin Connect ก็ดาวน์ลงผู้ใช้งานทั่วโลกไม่สามารถใช้งานได้ ซึ่ง Garmin ก็ไม่ได้ชี้แจงอะไรกับสื่อว่าเกิดอะไรขึ้นกันแน่ แต่มีพนักงานของ Garmin แจ้งกับสื่อต่างประเทศเองว่าบริษัทถูกโจมตีด้วย Ransomware ที่มีชื่อว่า WastedLocker ล็อกไฟล์ระบบของ Garmin เอาไว้ บุคคลที่ระบุว่าเป็นพนักงานของ Garmin แจ้งกับทาง Bleeping Computer ว่าบริษัทได้ถูก Ransomware ที่มีชื่อว่า WastedLocker โจมตีพร้อมเรียกค่าไถ่ไฟล์สูงถึง 10 ล้านดอลลาร์สหรัฐ หลังจากเกิดปัญหาได้ 4 วัน Garmin ก็แจ้งว่าสามารถกู้ไฟล์ได้แล้ว โดยข้อมูลส่วนตัวของผู้ใช้งานรวมถึงข้อมูลของผลิตภัณฑ์และการใช้งานไม่ได้รับผลกระทบใด ๆ ทั้งสิ้น จึงมีความเป็นไปได้ว่า Garmin น่าจะจ่ายค่าไถ่ให้เป็นที่เรียบร้อย แต่บริษัทได้ปฏิเสธที่จะแสดงความคิดเห็นใด ๆ ทั้งสิ้น ทั้งนี้ Bleeping Computer รายงานว่าได้เข้าถึงโปรแกรมสำหรับถอดรหัสที่ WastedLocker ล็อกเอาไว้ ซึ่งแน่นอนว่าถ้าเป็น…วัชรกุล พัฒนาประทีป | 2028 days ago

Read More27/07/2020

เซิร์ฟเวอร์ Garmin เริ่มกลับมาใช้งานได้ บริษัทยืนยันข้อมูลผู้ใช้งานไม่ได้รับผลกระทบ

สื่อต่างประเทศรายงานว่าตอนนี้ระบบของ Garmin เริ่มกลับมาใช้งานได้บ้างแล้วหลังจากเริ่มดาวน์ไปตั้งแต่เมื่อวันพุธที่ผ่านมาเนื่องจากการโจมตีของ Ransomware แต่ยังไม่กลับมาสมบูรณ์ 100% เหมือนก่อนถูกโจมตี The Verge รายงานว่าบริการอย่าง Garmin Connect ที่ช่วยตรวจจับประสิทธิภาพการออกกำลังกายอย่างการวิ่ง ว่ายน้ำผ่านอุปกรณ์สวมใส่ของ Garmin เริ่มกลับมา Sync ข้อมูลให้กับผู้ใช้งานแล้ว โดยข้อมูลกิจกรรมที่ถูกเก็บเมื่อวันพุธที่ผ่านมาเริ่มปรากฏบนหน้าแอปของ Garmin แล้ว ผู้ใช้งาน Garmin หลายคนก็ได้ยืนยันผ่าน Twitter ว่าข้อมูลเริ่มปรากฏบนแอป Garmin บนสมาร์ตโฟนแล้วจริง ๆ อย่างไรก็ตาม ภายในแอปพลิเคชัน Garmin ยังคงแสดงข้อความว่า server maintenance หรือยังอยู่ในกระบวนการบำรุงรักษาเซิร์ฟเวอร์อยู่ ส่วนบนหน้าเว็บไซต์ยังแจ้งว่า Garmin Connect ยัง Limited หรือจำกัดการใช้งานอยู่ ทั้งนี้ Garmin ยืนยันเมื่อวันเสาร์ที่ผ่านมาว่า "ไม่มีข้อบ่งชี้ว่าปัญหาที่เกิดขึ้นกับระบบส่งผลกับข้อมูลอันรวมถึงกิจกรรมการออกกำลังกาย ธุรกรรมทางการเงิน และข้อมูลส่วนตัวของผู้ใช้งานไม่ได้รับผลกระทบอะไรทั้งสิ้น" ตอนนี้สื่อต่างประเทศต่างสอบถามไปยัง Garmin กันหมด ต้องรอการอัปเดตเพิ่มเติมอีกทีครับ ซึ่งรายงานข่าวล่าสุดบอกว่า Garmin ถูกเรียกค่าไถ่ถึง…วัชรกุล พัฒนาประทีป | 2035 days ago

Read More26/07/2020

สื่อรายงาน แฮกเกอร์รัสเซียเป็นผู้ปล่อย Ransomware โจมตี Garmin พร้อมเรียกค่าไถ่ 10 ล้านดอลลาร์

จากข่าวเดิม Garmin ถูกโจมตีด้วย Ransomware โดยการล็อกไฟล์สำคัญของบริษัททำให้บริการต่าง ๆ ตั้งแต่ระบบซัปพอร์ตของบริษัท ไปจนถึงบริการสำหรับผู้ใช้งานอย่าง Garmin Connect และ flyGarmin ไม่สามารถใช้งานได้ในขณะนี้ โดยล่าสุดมีรายงานว่าแฮกเกอร์ที่โจมตี Garmin มาจากรัสเซียพร้อมเรียกค่าไถ่สูงถึง 10 ล้านดอลลาร์ BleepingComputer รายงานว่าได้รับแจ้งข้อมูลมาจากพนักงานของ Garmin ระบุว่าบริษัทถูกโจมตีโดย Ransomware ที่ชื่อว่า WastedLocker พร้อมภาพสกรีนช็อตที่ถูกส่งให้กับ BleepingComputer โชว์รายการไฟล์ที่ถูกล็อกทั้งหมด พร้อมแจ้งค่าไถ่มูลค่าสูงถึง 10 ล้านดอลลาร์สหรัฐ ตัวอย่างภาพไฟล์ Garmin ที่ถูกล็อกจะมีนามสกุล .garminwasted ต่อท้าย พร้อมกับไฟล์ garminwasted_info คาดว่าแฮกเกอร์ที่โจมตี Garmin ในครั้งนี้คือ Evil Corp กลุ่มแฮกเกอร์รัสเซียที่มีตัวตนมาตั้งแต่ปี 2007 ซึ่งรู้จักกันดีในฐานที่เป็นกลุ่มที่พัฒนามัลแวร์ที่มีชื่อว่า Dridex ในการโจมตีเป้าหมายต่าง ๆ รวมถึง Ransomware อย่าง Locky และ BitPaymer…วัชรกุล พัฒนาประทีป | 2036 days ago

Read More27/06/2020

มหาวิทยาลัยแคลิฟอร์เนียซานฟรานซิสโกถูก Ransomware เรียกค่าไถ่ 1.14 ล้านเหรียญสหรัฐฯ

เมื่อต้นเดือนมิถุนายน มหาวิทยาลัยแคลิฟอร์เนียซานฟรานซิสโก หรือ UCSF สถาบันวิจัยและการศึกษาด้านสุขภาพชั้นนำของโลกได้ถูกกำหนดเป้าหมายในการโจมตีโดยกลุ่ม NetWalker (aka MailTo) Ransomware ซึ่งได้มีการโพสต์โชว์หลักฐานแสดงการรั่วไหลของข้อมูลลงในเว็บไซต์เพื่อหวังข่มขู่ในการเรียกค่าไถ่ UCSF กล่าวในแถลงการณ์ว่าเมื่อวันที่ 1 มิถุนายนเจ้าหน้าที่ไอที UCSF ตรวจพบและหยุดการเข้าถึงโดยไม่ได้รับอนุญาตในสภาพแวดล้อมไอทีส่วนที่จำกัดของโรงเรียนแพทย์ในขณะที่เกิดการบุกรุกขึ้น ด้วยความระมัดระวังอย่างมากได้แยกเซิร์ฟเวอร์ของโรงเรียนออกจากกัน และว่าจ้างบริษัทรักษาความปลอดภัยทางไซเบอร์ชั้นนำเพื่อช่วยเหลือ ซึ่งเครือข่ายของ UCSF โดยรวมไม่ได้รับผลกระทบใด ๆ และไม่มีผลกระทบต่อการดำเนินการส่งมอบการดูแลผู้ป่วย สำนักข่าว Bloomberg รายงานว่าการโจมตีของแฮ็กเกอร์ไม่ได้ขัดขวางการทดสอบแอนตีบอดีที่เกี่ยวกับไวรัสโคโรนาโดยนักวิจัยของ UCSF วันศุกร์ 26 มิถุนายน UCSF แถลงการณ์ว่าเจ้าหน้าที่ฝ่ายไอทีได้ตรวจพบการบุกรุกเข้ามาในส่วนหนึ่งของระบบเครือข่ายไอทีโรงเรียนแพทย์มหาวิทยาลัยแคลิฟอร์เนียเมื่อ 1 มิถุนายน จากนั้นได้แยกระบบไอทีหลายแห่งภายในคณะแพทยศาสตร์ออกจากเครือข่ายหลักของ UCSF ซึ่งไม่ส่งผลกระทบต่อการดำเนินการส่งมอบการดูแลผู้ป่วยเครือข่ายมหาวิทยาลัยโดยรวมหรืองาน COVID-19 ในขณะที่เจ้าหน้าที่ได้หยุดการโจมที่กำลังเกิดขึ้น ผู้บุกรุกได้เปิดมัลแวร์ (Netwalker) เข้ารหัสในเซิร์ฟเวอร์ของโรงเรียนแพทย์จำนวนหนึ่ง และได้ขโมยข้อมูลบางส่วนเป็นหลักฐานเพื่อใช้ในการเรียกค่าไถ่ ข้อมูลที่ถูกเข้ารหัสมีความสำคัญต่องานวิชาการบางส่วน จึงตัดสินใจยากที่จะจ่ายค่าไถ่บางส่วนประมาณ 1.14 ล้านเหรียสหรัฐฯ เพื่อแลกกับเครื่องมือหรือคีย์สำหรับปลดล็อกข้อมูลที่เข้ารหัสและการรับข้อมูลที่ถูกขโมยไป มหาวิทยาลัยฯ ไม่ได้เปิดเผยอย่างแน่ชัดว่าไฟล์ข้อมูลอะไรกันแน่ที่มีมูลค่ากว่า 1 ล้านเหรียญสหรัฐฯ แต่มันคงมีความสำคัญมาก ๆ ซึ่งอาจจะเป็นงานวิชาการที่ได้ศึกษาวิจัยมาเป็นเวลานานที่ยังไม่มีใครค้นพบหรืออาจจะเป็นประวัติทางการแพทย์ของผู้ป่วยที่กลัวว่าจะถูกนำออกไปเปิดเผย ล่าสุดเดือนนี้การไฟฟ้าส่วนภูมิภาคในบ้านเราก็ได้ออกมาเปิดเผยว่าโดนมัลแวร์เรียกค่าไถ่โจมตีเช่นกัน…ศิลา วงศ์เจริญ | 2065 days ago

Read More16/03/2020

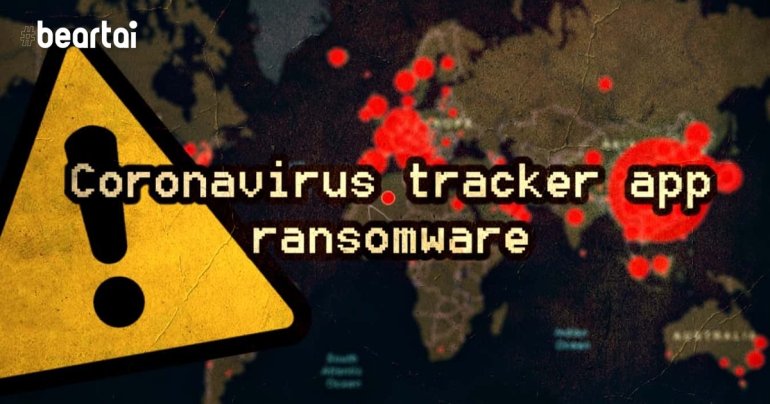

ลบด่วน! พบแอปติดตาม Covid-19 บน Android ที่ขโมยข้อมูลบนเครื่อง

ในช่วงวิกฤตแบบนี้ก็มักจะมีผู้ไม่หวังดีที่พยายามเอาเปรียบคนอื่นโดยอาศัยความกลัวและความไม่รู้อยู่เสมอ ล่าสุดมีการค้นพบแอปสำหรับติดตาม Covid-19 บน Android ที่หลอกเอาข้อมูลของผู้ใช้งานไปด้วย แอปดังกล่าวมีชื่อว่า CovidLock โดยหน้าตาของแอปนั้นดูเหมือนจะมีประโยชน์เป็นอย่างมาก มีการแสดงจุดที่มีการแพร่ระบาดของไวรัสโคโรนาหรือ Covid-19 ไว้อย่างดี แต่แท้จริงแล้วแอปดังกล่าวมีการฝัง Ransomeware มาด้วย และมันจะล็อกอุปกรณ์ของคุณพร้อมเรียกค่าไถ่จากคุณด้วย เมื่อผู้ใช้งานติดตั้งแอปดังกล่าวลงในเครื่องพร้อมกับ Ransomeware ทำงานแล้ว มันจะเรียกค่าไถ่เป็นเงิน Bitcoin ราคา $100 โดยจะต้องจ่ายภายใน 48 ชั่วโมง แฮกเกอร์จึงจะปลดล็อกเครื่องให้ ไม่เช่นนั้นข้อมูลส่วนตัวต่าง ๆ เช่น รูปภาพ ข้อความ โซเชียล และอื่น ๆ จะถูกลบออกไปจากเครื่อง เรารู้ว่าเครื่องของคุณและตัวคุณอยู่ที่ไหน ดังนั้น ถ้าคุณพยายามทำอะไรโง่ ๆ ล่ะก็ ข้อมูลบนเครื่องจะถูกลบทั้งหมด ทั้งนี้แอปดังกล่าวไม่มีอยู่ใน Play Store นั่นหมายความว่ามันจะเกิดจากการที่ผู้ใช้งานติดตั้งด้วยตัวเองจากเว็บไซต์ภายนอก ทางที่ดีคือพยายามหลีกเลี่ยงการติดตั้งแอปจากภายนอก ให้เลือกติดตั้งจาก Play Store เท่านั้น ในส่วนของประเทศไทยก็มีบริษัทเอกชนทำแผนที่สำหรับติดตามสถานการณ์ Covid-19 ออกมาแล้วด้วย อ้างอิง…วัชรกุล พัฒนาประทีป | 2168 days ago

Read More20/02/2020

สุดแสบ! Ransomware โจมตีโรงงานผลิตก๊าซสหรัฐฯ ต้องปิดท่อส่งก๊าซสองวัน

กระทรวงความมั่นคงแห่งมาตุภูมิสหรัฐอเมริกา (US Department of Homeland Security : DHS) เปิดเผยว่างานเข้าโรงงานผลิตก๊าซธรรมชาติของสหรัฐอเมริกาโดน Ransomware โจมตีต้องปิดท่อส่งก๊าซสองวัน ทั้งนี้ไม่ได้บอกชื่อโรงงานและเวลาเกิดเหตุแต่อย่างใด สาเหตุเกิดจากมีลิงก์อันตรายถูกส่งไปยังพนักงานที่โรงงาน จากนั้นเมื่อคลิกเข้าไปในที่สุดก็ส่งผลผู้โจมตีเข้าสู่เครือข่ายไอทีของบริษัท ทำให้มีบางส่วนถูกโจมตีอย่างรุนแรงเนื่องจากองค์กรไม่ได้เตรียมการป้องกันไว้ และต้องปิดท่อส่งก๊าซและอุปกรณ์ที่รวมเป็นทรัพย์สินทั้งหมด เหตุการณ์นี้ปรากฏอยู่ในรายละเอียดของการแจ้งเตือนความปลอดภัยของหน่วยงานรักษาความปลอดภัยทางไซเบอร์และโครงสร้างพื้นฐาน (CISA) โดยเปิดเผยว่าเป็นการโจมตีในรูปแบบของ Spear-phishing คือ การส่งอีเมลหรือการสื่อสารทางอิเล็กทรอนิกส์ที่หลอกลวงแต่ดูน่าเชื่อถือไปยังบุคคล องค์กร หรือธุรกิจที่เป็นเป้าหมายอย่างเจาะจง โดยตั้งใจจะขโมยข้อมูลเพื่อจุดประสงค์ที่เป็นอันตราย หรืออาจจะติดตั้งมัลแวร์ในคอมพิวเตอร์ของผู้ใช้ที่เป็นเป้าหมาย อ่านแล้วอาจจะงงว่าติดมัลแวร์ที่ฝ่ายไอทีแล้วต้องปิดท่อส่งก๊าซได้อย่างไร แม้ว่าปกติระบบเครือข่ายในส่วนการปฏิบัติงานของโรงงานจะแยกออกจากออฟฟิศของฝ่ายไอทีอย่างชัดเจน แต่ไม่ใช่กรณีนี้เพราะเครือข่ายเชื่อมถึงกันทำให้ Ransomware กระจายไปทั่ว ในกรณีของโรงงานผลิตก๊าซธรรมชาติ แม้ว่าออฟฟิศที่นี่จะเป็นแห่งเดียวที่ถูกกำหนดเป็นเป้าหมายของการโจมตี แต่ก็มีการสั่งให้ปิดโรงงานอื่น ๆ ในสถานที่ต่าง ๆ เพื่อป้องกันอีกด้วย DHS กล่าวว่าองค์กรที่ได้รับผลกระทบไม่ได้เตรียมพร้อมรับมือกับการโจมตีทางไซเบอร์ชนิดนี้ ซึ่งมีแผนฉุกเฉินที่มุ่งเน้นบนการโจมตีทางกายภาพทุกประเภทแทน นอกจากนี้ในด้านของพนักงงานกล่าวว่าการฝึกซ้อมรับมือกับเหตุฉุกเฉินไม่ทำให้พนักงานสามารถตัดสินใจจัดการกับการโจมตีทางไซเบอร์ได้ Carl Wearn หัวหน้าฝ่ายอาชญากรรมอิล็กทรอนิกส์ของบริษัท Mimecast ผู้ให้บริการคลาวด์อีเมลกล่าวว่าทุกองค์กรไม่ว่าจะอยู่ในภาคส่วนธุรกิจใด ควรเตรียมความพร้อมสำหรับความเป็นไปได้จากการโจมตีด้วย Ransomware และธุรกิจต่าง ๆ ควรมีการสำรองข้อมูลอีเมลไว้ในแบบออฟไลน์และระบบจัดเก็บแบบถาวรเป็นอย่างน้อย นี่ไม่ใช่ครั้งแรกที่ Ransomware โจมตีในสหรัฐฯ…ศิลา วงศ์เจริญ | 2193 days ago

Read More15/08/2019

อัปเดตด่วน! Ransomware ไม่ได้มีแค่ในคอม ลามมาถึงกล้อง DSLR ล่าสุด Canon ประกาศอัปแพตช์แล้ว

เมื่อต้นเดือนที่ผ่านมา Canon ประกาศอัปเดตเฟิร์มแวร์สำหรับกล้อง DSLR เพื่อเสริมความปลอดภัยพร้อมป้องกัน Ransomware ที่พร้อมจะนำรูปทั้งหมดในกล้องไปเป็นตัวประกันอยู่เสมอ ไม่ใช่แค่คอมพิวเตอร์อีกต่อไปศุภกานต์ เหล่ารัตนกุล | 2382 days ago

Read More02/08/2019

ระวัง! พบ Ransomware ใหม่บน Android สั่งล็อคไฟล์เรียกค่าไถ่ได้!

ช่วงนี้ข่าวร้ายเกี่ยวกับ Android ของ Google มีออกมาค่อนข้างเยอะ อย่างก่อนหน้านี้ Google Play Store ก็ถูกจู่โจมเรื่องความปลอดภัย ไม่ว่าจะแอปเถื่อนที่ทำเหมือนกับแอปอย่างเป็นทางการ หรือมัลแวร์ที่แฝงมาในแอป เป็นต้น ล่าสุดดันพบ Ransomware บน Android เพิ่มเติมอีก ล่าสุดมีการค้นพบ Filecoder.C มัลแวร์ใหม่บน Android ซึ่งมีผู้ค้นพบทั้งบน Reddit และ XDA Forums ซึ่งมัลแวร์ดังกล่าวจะมาในรูปแบบข้อความหรือ SMS โดยในข้อความจะปรากฏการมีให้ดาวน์โหลดเนื้อหาการเพศสัมพันธ์จำลองหรือ Sex Emulator เมื่อผู้ใช้งานกดดาวน์โหลดก็จะเป็นการติดตั้งมัลแวร์โดยอัตโนมัติเลยครับ หลังจากระบบติดตั้งมัลแวร์ลงมาแล้ว Filecoder.C จะค้นหาไฟล์เอกสาร รูปภาพ วิดีโอ และไฟล์อื่น ๆ จากนั้นจะล็อคเครื่องและสร้างรหัสขึ้นมา แต่ไม่เหมือนมัลแวร์รูปแบบอื่นคือไม่ล็อคเครื่อง และไม่ยุ่งกับไฟล์ APK เมื่อไฟล์ถูกล็อคแล้ว มัลแวร์จะแสดงหน้าจอซึ่งหมายถึงการเรียกค่าไถ่ โดยผู้ใช้งานจะต้องจ่ายเป็นเงินดิจิตอล Bitcoin โดยมีมูลค่าตั้งแต่ $94 ไปจนถึง $188 และเมื่อจ่ายแล้ว ระบบจะส่งรหัสสำหรับปลดล็อคไฟล์มาให้ นอกจากเครื่องเหยื่อที่เป็นเป้าหมายแล้ว…วัชรกุล พัฒนาประทีป | 2395 days ago

Read More13/12/2017

FORCEPOINT เผย “ภัยคุกคามบนโลกอินเทอร์เน็ตปี 2018” พร้อมแนะวิธีป้องกัน

Forcepoint บริษัทผู้นำระดับโลกด้านการรักษาความปลอดภัยโลกไซเบอร์ เผยรายงานเกี่ยวกับการคาดการณ์ความปลอดภัยในปี 2018 ซึ่งเกิดขึ้นจากการเปลี่ยนแปลงทางด้านเทคโนโลยีระดับ เมกะเทรนด์ ที่เปลี่ยนภาพรวมของเทคโนโลยีไปทั้งหมดจากบนเครื่องเพียงเครื่องเดียวกลายมาเป็นข้อมูลบนอากาศหรือที่เราเรียกกันว่า Cloud ซึ่งข้อมูลจะอยู่ในทุก ๆ ที่บนโลก การป้องกันจึงมีความท้าทายมากยิ่งขึ้นกว่าเดิม ซึ่ง Forcepoint เป็นบริษัทแรก ๆ ที่ได้เสนอการป้องกันบนโลกของ Cloud ในไทย ซึ่ง Product นั้นได้ถูกรับรองโดยบริษัทนักวิเคราะห์ชั้นนำของโลกในด้านการป้องกันข้อมูลที่มีประสิทธิภาพ ทาง Forcepoint เชื่อว่าที่ผ่านมาระบบ Cybersecurity เป็นสิ่งที่เริ่มมีความล้าสมัย เพราะพฤติกรรมในปัจจุบันของผู้ใช้งาน Foecepoint จึงเน้นการป้องกันพฤติกรรมของคนแทนการป้องกันแค่เพียงข้อมูลเพียงอย่างเดียว เพราะถึงแม้จะสร้างกำแพงที่ใหญ่ แต่ถ้าข้อมูลนั้นถูกดึงออกมาจากกำแพงแล้วไปเก็บไว้ที่อื่นก็ไม่มีความหมาย โดยเฉพาะข้อมูลสำคัญด้านธุรกิจและการทำธุรกรรมต่าง ๆ ก็เป็นสิ่งที่ต้องปกป้องจาก malware และ ransomware ที่ถูกพัฒนาขึ้นอย่างต่อเนื่องและมีความอันตรายมากขึ้นเรื่อย ๆ มร.อเล็กซ์ ลิม ผู้อำนวยการอาวุโสฝ่ายขาย ประจำภูมิภาคเอเชียตะวันออกเฉียงใต้และฝ่ายช่องทางการขายและพันธมิตรประจำภูมิภาคเอเชีย-แปซิฟิก ประเทศญี่ปุ่น คุณฉัตรกุล โสภณางกูร ผู้จัดการฝ่ายขายประจำประเทศไทย บริษัท ฟอร์ซพอยต์ ซึ่ง Forcepoint ก็ได้คาดการณ์ 8 แนวโน้มสำหรับปี…Totsapon Kritsadangphorn | 2992 days ago

Read More23/11/2017

SophosLabs เผยรายงานปี 2018 ระบุว่า “แรนซั่มแวร์” รุนแรงกว่าเดิม !

หลังจากรุมโจมตีวินโดวส์จนย่อยยับแล้ว แรนซั่มแวร์ก็ได้เบนเข็มเป้าโจมตีไปยังแอนดรอยด์, ลีนุกส์, และแม้แต่ MacOS เพิ่มมากขึ้นในปี 2560 ที่ผ่านมา มีแรนซั่มแวร์สองสายพันธุ์ที่ถูกใช้ในการโจมตีกว่า 89.5 เปอร์เซ็นต์ จากทั้งหมดที่พบจากการช่วยเหลือลูกค้าของ Sophos ทั่วโลกในการรับมือและป้องกัน อ๊อกซ์ฟอร์ด, สหราชอาณาจักร, –Sophos (LSE:SOPH) ผู้นำระดับโลกด้านความปลอดภัยบนเครือข่ายและเอนด์พอยต์ ได้เผยแพร่รายงานทำนายสถานการณ์มัลแวร์ในปี 2561 ที่จะถึงนี้จาก SophosLabs(SophosLabs 2018 Malware Forecast) ซึ่งมีรายละเอียดเกี่ยวกับเทรนด์ด้านความปลอดภัยทางไซเบอร์โดยเฉพาะเรื่องที่เกี่ยวกับแรนซั่มแวร์ โดยวิเคราะห์ข้อมูลที่รวบรวมจากเครื่องคอมพิวเตอร์ของลูกค้า Sophos ทั่วโลกในช่วงวันที่ 1 เมษายน จนถึง 3 ตุลาคม 2560พบข้อเท็จจริงที่สำคัญมากคือ ขณะที่พบการโจมตีด้วยแรนซั่มแวร์อย่างหนักหน่วงบนระบบวินโดวส์ในช่วง 6 เดือนล่าสุด และยังพบด้วยว่าแพลตฟอร์มอื่นทั้งแอนดรอยด์, ลีนุกส์, และMacOS ก็ไม่สามารถรับมือกับภัยแรนซั่มแวร์นี้ได้เช่นกัน “แรนซั่มแวร์เริ่มแพร่กระจายแบบไม่เจาะจงแค่วินโดวส์แพลตฟอร์มอีกต่อไป แม้จะเคยพุ่งเป้าไปที่คอมพิวเตอร์ที่ใช้วินโดวส์เป็นหลัก แต่ปีนี้ SophosLabsได้มองเห็นความถี่ที่เพิ่มขึ้นของการโจมตีแบบเข้ารหัสข้อมูลบนอุปกรณ์และระบบปฏิบัติการประเภทอื่นของลูกค้า Sophos ทั่วโลก” Dorka Palotay นักวิจัยด้านความปลอดภัยของ SophosLabsและอาสาสมัครวิเคราะห์สถานการณ์เกี่ยวกับแรนซั่มแวร์ในรายงาน SophosLabs 2018 Malware Forecast กล่าว เผย WannaCry ติดอันดับ 1 Ransomware รายงานฉบับนี้ยังได้ติดตามรูปแบบการเติบโตของแรนซั่มแวร์ โดยพบว่า WannaCry ที่มีการแพร่กระจายอย่างรุนแรงเมื่อพฤษภาคมที่ผ่านมานั้น ถือเป็นแรนซั่มแวร์ที่มีจำนวนมากที่สุดเป็นอันดับหนึ่งที่ Sophos ช่วยเหลือลูกค้าของตนในการป้องกัน ถือว่าล้มอดีตแชมป์แรนซั่มแวร์เดิมอย่าง Cerberที่เคยระบาดหนักเมื่อต้นปี 2559 โดย WannaCryเป็นแรนซั่มแวร์ที่พบจากการตรวจติดตามของ SophosLabsคิดเป็น 45.3 เปอร์เซ็นต์ของทั้งหมด ขณะที่ Cerberคิดเป็น 44.2 เปอร์เซ็นต์ “ถือเป็นครั้งแรกที่เราพบแรนซั่มแวร์ที่มีพฤติกรรมเหมือนเวิร์ม ซึ่งช่วยให้แพร่กระจาย WannaCryได้รวดเร็วมาก แรนซั่มแวร์ตัวนี้ใช้ประโยชน์จากช่องโหว่บนวินโดวส์ที่เคยมีแพ็ตช์ออกมาก่อนหน้าแล้วในการติดเชื้อและกระจายตัวเองบนเครือข่ายคอมพิวเตอร์ ทำให้ควบคุมได้ยากมาก” Palotayกล่าวเสริม “แม้ว่าลูกค้าของเราจะได้รับการปกป้องจาก WannaCryอย่างสมบูรณ์แล้ว…Totsapon Kritsadangphorn | 3012 days ago

Read More26/10/2017

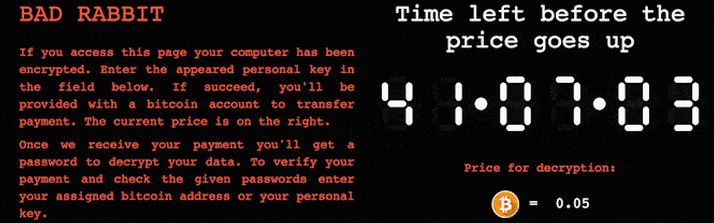

ระวัง! BadRabbit มัลแวร์เรียกค่าไถ่ตัวใหม่บน Windows ระบาดอย่างหนักแล้ว!

หลังจากที่มีข่าวมัลแวร์เรียกค่าไถ่บน PC ที่ใช้ Windows ที่สร้างความเสียหายรุนแรงทั่วโลกมาแล้วอย่าง WannaCry หรือ Petya ล่าสุดมีตัวใหม่ระบาดอีกแล้วคือ "BadRabbit" ThaiCERT รายงานว่า มัลแวร์ดังกล่าวแพร่กระจายผ่านลิงก์ โดยหลอกว่าเป็นอัพเดตของ Adobe Flash Player ซึ่งหากผู้ใช้เผลอเปิดไฟล์ดังกล่าวหรือคลิกติดตั้ง มัลแวร์จะทำการเข้ารหัสไฟล์ในเครื่องและเครือข่าย รวมถึงอุปกรณ์เก็บข้อมูลที่เชื่อมต่ออยู่ทันที และสามารถแพร่กระจายผ่าน SMB (แบบเดียวกับที่ WannaCry หรือ Petya กระทำ) ได้ด้วย โดยเมื่อถูกเข้ารหัสไฟล์แล้วจะพบกับหน้าจอเว็บไซต์นับเวลาถอยหลังเพื่อชำระเงินค่าไถ่ซึ่งจะได้ไฟล์สำหรับถอดรหัสมาโดยใช้สกุลเงินดิจิตอล Bitcoin ในการชำระ และต้องชำระภายใน 41 ชั่วโมงหลังจากที่โดน ซึ่งทาง ThaiCERT รายงานว่าปัจจุบันพบการแพร่ในระบาดในประเทศแถบยุโรปตะวันออก เช่น รัสเซีย ตุรกี และยูเครน นอกจากนี้ทาง ZDNet รายงานว่ามัลแวร์ตัวนี้นอกจากจะเข้ารหัสไฟล์แล้ว ยังสามารถดึงข้อมูลจากระบบได้ด้วย โดยใช้เครื่องมือ Mimikatz tool ที่ทำงานคล้ายโทรจัน องค์กรและหน่วยงานที่ได้รับการยืนยันมาตกเป็นเหยื่อของ Bad Rabbit แล้ว ได้แก่ สนามบิน Odessa และระบบรถไฟใต้ดิน Kiev…ณัชธนัท จุโฬทก | 3041 days ago

Read More17/10/2017

พบมัลแวร์เรียกค่าไถ่บน Android ที่ทั้งเข้ารหัสไฟล์ ล็อคเครื่อง ขโมยข้อมูลทางธนาคาร

เมื่อวันที่ 13 ตุลาคมที่ผ่านมา บริษัท ESET ผู้พัฒนาโปรแกรม AntiVirus และเทคโนโลยีรักษาความปลอดภัยระบบไอทีชั้นนำ ได้รายงานว่าค้นพบมัลแวร์เรียกค่าไถ่หรือ Ransomware ใหม่บน Android "DoubleLocker" ซึ่งไม่เพียงเข้ารหัสข้อมูลของผู้ใช้ ยังล็อคเครื่องด้วยการเปลี่ยน Passcode ด้วย DoubleLocker เป็น Ransomware แรก ๆ ที่ใช้การเข้าถึงระบบ Android ในทางที่ผิดโดยใช้ Android Banking Trojans เพื่อขโมยข้อมูลประจำตัวของธนาคาร ซึ่งมัลแวร์นี้เริ่มระบาดตั้งแต่เดือนพฤษภาคมปีนี้ โดยการแพร่กระจายผ่านหน้าจอติดตั้งอัพเดต Flash Player ปลอม ซึ่งถ้าใครเผลอคลิกอาจจะโดนมัลแวร์ตัวนี้ก็ได้ คลิปจากทาง ESET แสดงให้เห็นหน้าจอขอสิทธิการเข้าถึง Administrator ของมัลแวร์ในข่าวนี้ เมื่อผู้ใช้มือถือหลงดาวน์โหลดติดตั้งแล้วมัลแวร์จะขอให้ผู้ใช้เปิดใช้คุณลักษณะการเข้าถึงของ Google Play Services โดยผู้ใช้อาจกดยินยอมโดยไม่รู้ตัว หลังจากได้รับสิทธิ์เข้าถึงแล้วมัลแวร์จะเข้าถึงสิทธิผู้ดูแลระบบของอุปกรณ์ (Administrator) และตั้งค่าเป็นโปรแกรม Launcher โดยที่ผู้ใช้ไม่ทราบ และเมื่อมัลแวร์ทำงานแล้วจะทำการเปลี่ยนรหัสปลดล็อคหน้าจอ (Passcode) เป็นค่าสุ่ม ซึ่งแต่ละคนที่โดนจะไม่เหมือนกัน และมัลแวร์จะทำการเข้ารหัสไฟล์ในเครื่องทั้งหมดโดยใช้อัลกอริทึมการเข้ารหัส AES ซึ่งหากผู้ใช้ต้องการปลดล็อคและได้ไฟล์คืน ต้องจ่ายเงิน…ณัชธนัท จุโฬทก | 3050 days ago

Read More06/10/2017

พบ Ransomware สายหื่น ขอดูภาพโป๊เหยื่อก่อนถึงจะปลดล็อคให้!!

เรียกวาเป็น Ransomware ตัวใหม่ที่คล้ายๆ กับตัวที่เคยเป็นข่าวดังก่อนหน้านี้ซึ่งแลกกับการที่เจ้าของคอมพิวเตอร์จะต้องแลกด้วย Bitcoin ตามที่แฮ็คเกอร์ต้องการ แต่ตัวนี้ต่างไปหน่อยที่ "ขอภาพนู้ด" แทนครับ!วัชรกุล พัฒนาประทีป | 3060 days ago

Read More21/08/2017

ผู้ใช้ Mac, iOS ระวัง! พบว่ามีเครื่องถูกล็อค มีคนไทยโดนไปแล้ว

ก่อนหน้านี้ก็มี Mac ติดมัลแวร์ประเภทต่างๆ รวมถึงมัลแวร์เรียกค่าไถ่ตัวก่อนหน้านี้ไปแล้ว ล่าสุด ThaiCERT รายงานว่า พบผู้ใช้ Mac ในประเทศไทยถูกล็อกเครื่อง โดยลักษณะคือไม่สามารถเปิดเครื่องขึ้นมาใช้งานได้เนื่องจากติดรหัสผ่านณัชธนัท จุโฬทก | 3106 days ago

Read MorePR Partners

See All19/02/2026

ภูษิต เรืองอุดมกิจ | 2 days ago

LG AI Experience 2026: LG ใช้ AI คืนเวลาให้ผู้ใช้ผ่านเครื่องใช้ไฟฟ้าในบ้าน ตั้งเป้าครองสัดส่วนตลาด 22%

ปี 2026 เป็นอีกหนึ่งปีที่ AI เข้ามาอยู่ในชีวิตเรามากขึ้น ซึ่งทาง LG ได้หยิบประโยชน์ของ AI ที่หลายคนอาจไม่ทัน มาเล่าให้ BT beartai ฟังในงาน LG AI Experience 2026: The Action of AI. The Freedom of You พร้อมประกาศไลน์อัปเครื่องใช้ไฟฟ้าใหม่ ที่ใส่ AI มาในระบบตอบโจทย์คนยุคใหม่ที่ต้องการเวลามากขึ้น18/02/2026

ประกันภัยไทยวิวัฒน์ ฉลอง 75 ปี ชูแนวคิด “คิดเผื่อเพื่อทุกชีวิต” ดึง Tilly Birds และมูลนิธิรามาธิบดีฯ ขยายฐานคนรุ่นใหม่

เมื่อพูดถึงเรื่องประกันภัยที่หลายคนมองว่าเป็นเรื่องไกลตัวและเข้าใจยาก ประกันภัยไทยวิวัฒน์ (Thaivivat) กลับเลือกที่จะฉีกกรอบเดิม ๆ ในมุมที่เข้าถึงคนรุ่นใหม่อย่างสร้างสรรค์ อบอุ่น สร้างภาพจำใหม่ให้แบรนด์ประกันภัยที่แตกต่างจากกรอบเดิมของอุตสาหกรรม พร้อมต่อยอดโครงการ “Thaivivat Caring Forward” ที่ทำให้ทุกกรมธรรม์สามารถสร้างผลดีและมีความหมายต่อสังคมได้จริง ซึ่งภายในงานมีการเปิดตัว Friends of Thaivivat ศิลปินวง Tilly Birds กับบทเพลงพิเศษ “ไม่ต้องคิดเผื่อใจ You in Mind” ถ่ายทอดแนวคิด “คิดเผื่อเพื่อทุกชีวิต” ขยายฐานสู่คนรุ่นใหม่ โดยทาง คุณจีรพันธ์ อัศวะธนกุล CEO ของประกันภัยไทยวิวัฒน์ ระบุว่าเป้าหมายในโอกาสครบรอบ 75 ปี คือการทำให้ประกันภัยไม่ได้เป็นแค่เรื่องการเงินหรือการชดเชยความเสี่ยง แต่ต้องเป็น "กลไกสำคัญ" ที่ช่วยให้เศรษฐกิจและสังคมฟื้นตัวได้เร็ว โดยมุ่งเน้นการพัฒนานวัตกรรมที่เข้าใจความแตกต่างของบุคคล เพื่อยกระดับให้ประกันภัยกลายเป็นโครงสร้างพื้นฐานที่คนไทยเข้าถึงได้จริง เจาะลึก 3 นวัตกรรมประกันภัยที่ “คิดเผื่อ”จากชีวิตจริง ด้านนายเทพพันธ์ อัศวะธนกุล รองกรรมการผู้อำนวยการ กล่าวว่านวัตกรรมไทยวิวัฒน์ เริ่มจากการเข้าใจพฤติกรรมและบริบทชีวิตของลูกค้าเพื่อประเมินความต้องการล่วงหน้าและออกแบบความคุ้มครองที่ “คิดเผื่อ” ไว้ให้ก่อนเสมอ โดยในปีนี้พร้อมรุกตลาดด้วยนวัตกรรมที่แตกต่างอย่างชัดเจนผ่าน 3…วัทนวิภา ทานะวงศ์ | 3 days ago

Read More13/02/2026

BUZZEBEES พลิกประวัติศาสตร์ Marketing Platform สู่ “Revenue Engine” อันดับ 1 ในอาเซียนด้วยยุทธศาสตร์ Beyond Loyalty 2026

กรุงเทพฯ (11 กุมภาพันธ์ 2026) – BUZZEBEES (บัซซี่บีส์) ผู้นำเบอร์หนึ่งด้าน Marketing Platform แห่งภูมิภาคเอเชียตะวันออกเฉียงใต้ ประกาศทรานส์ฟอร์มธุรกิจครั้งยิ่งใหญ่ภายใต้วิสัยทัศน์ “Beyond Loyalty: The Proven Full-Funnel Ecosystem for Strategic Growth” มุ่งเป้าจากการเป็นเพียงระบบสะสมแต้ม สู่การเป็น "เครื่องยนต์สร้างรายได้" ที่ขับเคลื่อนด้วย AI Engine และทีมผู้เชี่ยวชาญ เพื่อสร้างการเติบโตอย่างยั่งยืนให้กับแบรนด์ทั่วอาเซียน ในปี 2026 นี้ BUZZEBEES ได้ยกระดับแพลตฟอร์มสู่การเป็น Full-Funnel Marketing Platform หนึ่งเดียวในอาเซียน โดยมีไฮไลต์สำคัญคือการนำ AI Engine เข้ามาเป็น "หัวใจหลัก" ของระบบ คุณไมเคิล เชน (CEO) และ คุณณัฐธิดา สงวนสิน (MD) สองผู้ร่วมก่อตั้ง BUZZEBEES ย้ำชัดว่า AI…ภูษิต เรืองอุดมกิจ | 8 days ago

Read More13/02/2026

ทรู ผนึก บก.ปอท. ทลายฐานเน็ตเถื่อนแม่สาย ตัดวงจรแก๊งคอลเซ็นเตอร์ข้ามชาติ

เมื่อวันที่ 13 กุมภาพันธ์ 2026 ทรู คอร์ปอเรชั่น ได้สร้างผลงานชิ้นสำคัญในการพิทักษ์ความปลอดภัยไซเบอร์ให้คนไทย โดยการประสานพลังกับตำรวจ บก.ปอท. และ สำนักงาน กสทช. เปิดปฏิบัติการจู่โจมตรวจค้นอาคารต้องสงสัยในพื้นที่ อ.แม่สาย จ.เชียงราย เพื่อหยุดยั้งการลักลอบส่งสัญญาณอินเทอร์เน็ตข้ามพรมแดนไปยังกลุ่มมิจฉาชีพ เบื้องหลังความสำเร็จครั้งนี้เริ่มจากการตรวจพบความผิดปกติผ่านระบบมอนิเตอร์ของทรู ซึ่งพบสัญญาณอันตรายที่เป็นกุญแจสำคัญนำไปสู่การจับกุม จากการเข้าตรวจค้นอะพาร์ตเมนต์ใกล้ชายแดน แม้จะไม่พบตัวผู้ต้องหาในที่เกิดเหตุ แต่เจ้าหน้าที่ได้พบหลักฐานชิ้นสำคัญ: นายจักรกฤษณ์ อุไรรัตน์ ผู้บริหารจากทรู ย้ำชัดว่าบริษัทพร้อมยกระดับมาตรการเฝ้าระวังชายแดนอย่างต่อเนื่องเพื่อไม่ให้โครงข่ายถูกใช้ในทางที่ผิด โดยทรูได้เสริมเกราะป้องกันให้ลูกค้าด้วยเทคโนโลยีล้ำสมัย ใช้ระบบวิเคราะห์ความเสี่ยงตั้งแต่ขั้นตอนการลงทะเบียนซิม เพื่อสกัดกั้นบัญชีม้า พร้อม True CyberSafe บริการป้องกันภัยออนไลน์ "ฟรี" สำหรับลูกค้าทรูและดีแทคทุกคน ช่วยบล็อกลิงก์อันตรายและ SMS เสี่ยงโชค/หลอกลวงอัตโนมัติ โดยไม่ต้องโหลดแอปเพิ่มภูษิต เรืองอุดมกิจ | 8 days ago

Read More