เมื่อวันที่ 13 ตุลาคมที่ผ่านมา บริษัท ESET ผู้พัฒนาโปรแกรม AntiVirus และเทคโนโลยีรักษาความปลอดภัยระบบไอทีชั้นนำ ได้รายงานว่าค้นพบมัลแวร์เรียกค่าไถ่หรือ Ransomware ใหม่บน Android “DoubleLocker” ซึ่งไม่เพียงเข้ารหัสข้อมูลของผู้ใช้ ยังล็อคเครื่องด้วยการเปลี่ยน Passcode ด้วย

DoubleLocker เป็น Ransomware แรก ๆ ที่ใช้การเข้าถึงระบบ Android ในทางที่ผิดโดยใช้ Android Banking Trojans เพื่อขโมยข้อมูลประจำตัวของธนาคาร

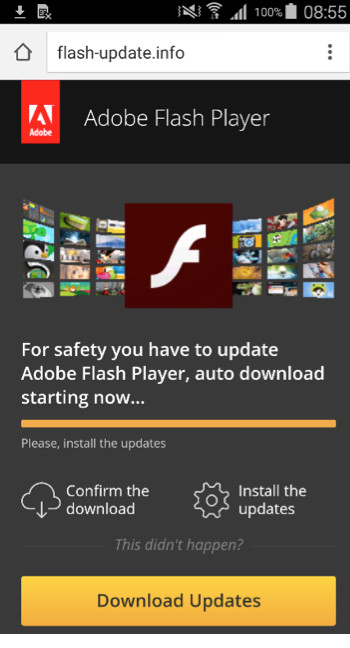

ซึ่งมัลแวร์นี้เริ่มระบาดตั้งแต่เดือนพฤษภาคมปีนี้ โดยการแพร่กระจายผ่านหน้าจอติดตั้งอัพเดต Flash Player ปลอม ซึ่งถ้าใครเผลอคลิกอาจจะโดนมัลแวร์ตัวนี้ก็ได้

คลิปจากทาง ESET แสดงให้เห็นหน้าจอขอสิทธิการเข้าถึง Administrator ของมัลแวร์ในข่าวนี้

เมื่อผู้ใช้มือถือหลงดาวน์โหลดติดตั้งแล้วมัลแวร์จะขอให้ผู้ใช้เปิดใช้คุณลักษณะการเข้าถึงของ Google Play Services โดยผู้ใช้อาจกดยินยอมโดยไม่รู้ตัว

หลังจากได้รับสิทธิ์เข้าถึงแล้วมัลแวร์จะเข้าถึงสิทธิผู้ดูแลระบบของอุปกรณ์ (Administrator) และตั้งค่าเป็นโปรแกรม Launcher โดยที่ผู้ใช้ไม่ทราบ และเมื่อมัลแวร์ทำงานแล้วจะทำการเปลี่ยนรหัสปลดล็อคหน้าจอ (Passcode) เป็นค่าสุ่ม ซึ่งแต่ละคนที่โดนจะไม่เหมือนกัน และมัลแวร์จะทำการเข้ารหัสไฟล์ในเครื่องทั้งหมดโดยใช้อัลกอริทึมการเข้ารหัส AES ซึ่งหากผู้ใช้ต้องการปลดล็อคและได้ไฟล์คืน ต้องจ่ายเงิน Bitcoin จำนวน 0.0130 BTC (ประมาณ 74.38 เหรียญสหรัฐในขณะที่เขียน) ภายใน 24 ชั่วโมง จึงจะดำเนินการ

วิธีการป้องกันมัลแวร์ DoubleLocker

ตามที่นักวิจัยกล่าวว่าจนถึงขณะนี้ไม่มีวิธีใดในการปลดล็อกไฟล์ที่เข้ารหัสด้วยตัวเองโดยไม่ต้องจ่ายเงิน แต่ถ้าเครื่องไม่ได้ Root ผู้ใช้สามารถรีเซตโทรศัพท์แล้วกำจัดมัลแวร์ได้ (เครื่องกลับมาใช้งานได้แบบคืนค่าโรงงาน แต่ไม่สามารถปลดล็อคไฟล์ที่ถูกเข้ารหัสได้)

อย่างไรก็ตามสำหรับอุปกรณ์แอนดรอยด์ที่มีการเปิดใช้โหมด Debug ผู้ที่ตกเป็นเหยื่อสามารถใช้เครื่องมือ Android Debug Bridge (ADB) เพื่อรีเซ็ต PIN โดยไม่ต้องฟอร์แมตโทรศัพท์ของตน (แต่ไม่สามารถปลดล็อคไฟล์ที่ถูกเข้ารหัสได้)

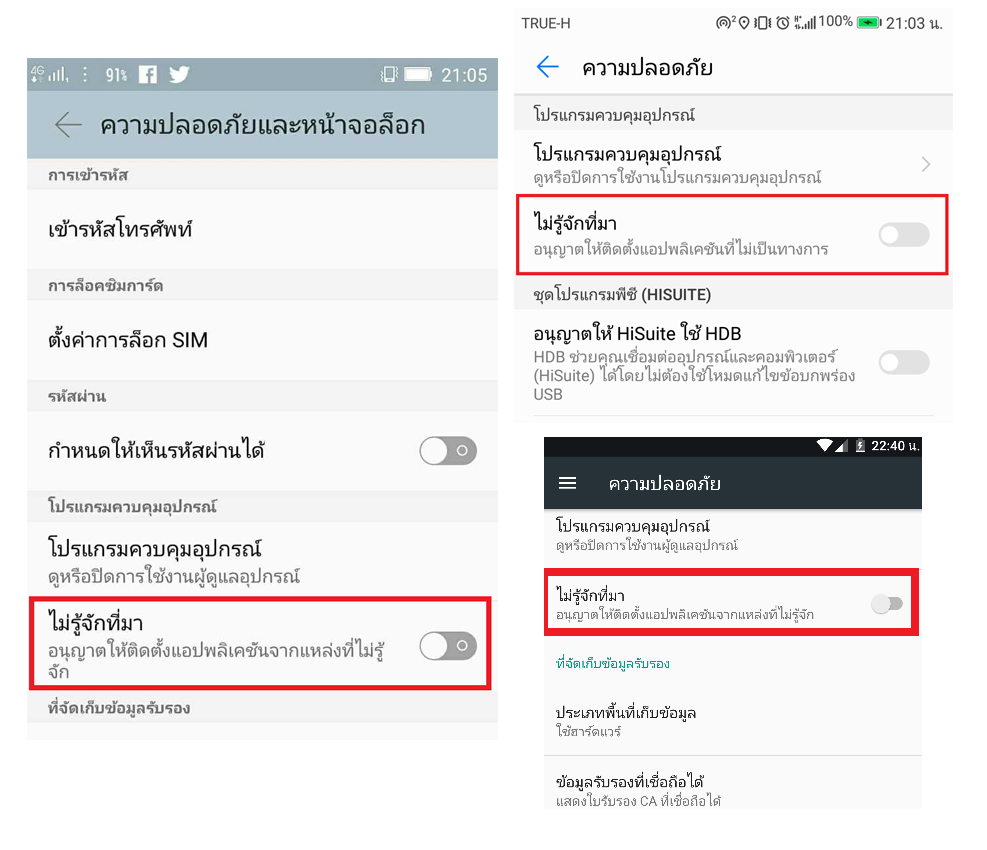

วิธีที่ดีที่สุดในการป้องกันตัวเองจาก Ransomware คือดาวน์โหลดแอปพลิเคชันจากแหล่งที่เชื่อถือได้เช่น Google Play Store และปิดการติดตั้ง App จากแหล่งที่ไม่รู้จัก

นอกจากนี้อย่าคลิกลิงก์ที่ให้ไว้ใน SMS หรืออีเมลที่ไม่น่าเชื่อถือ รวมถึงอย่ากดติดตั้งโปรแกรมจาก Popup ต่างๆ ที่แสดงผลขึ้นมา และควรเปลี่ยนรหัสผ่านที่ใช้เข้าถึง App และเว็บไซต์ทางการเงินบ่อยๆ ด้วยรหัสที่เดาได้ยาก อีกทั้งควรสำรองข้อมูลในมือถือของท่านบ่อยๆ ด้วย

ที่มา: The Hacker News